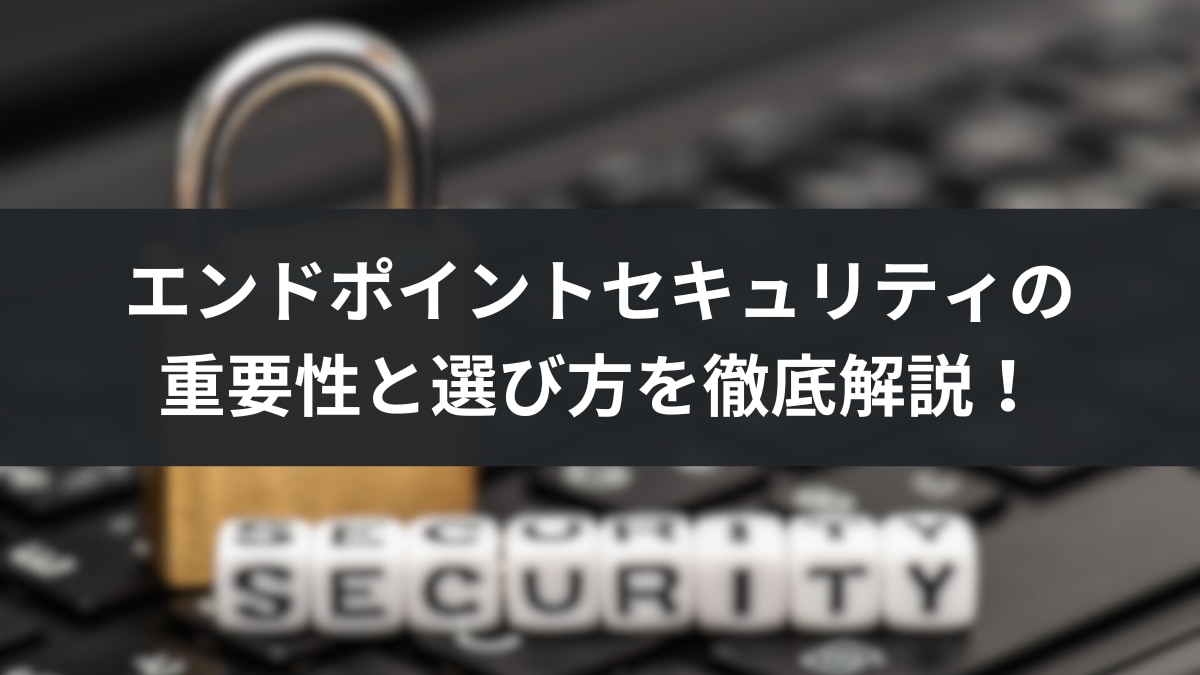

エンドポイントセキュリティの重要性と選び方を徹底解説!

近年、サイバー攻撃の巧妙化やテレワークの普及により、PCやスマートフォンなどの端末であるエンドポイントに対するセキュリティ対策がこれまで以上に重要になっています。

このコラムでは、企業におけるエンドポイントセキュリティの重要性と、適切な製品選定のポイントをわかりやすく解説します。

目次[非表示]

▶事例でわかる!転職者が情報を持ち出す際の行動の特徴や対策ポイントを確認

エンドポイントセキュリティとは?

エンドポイントとは、日本語で『終点』という意味が示すように、ネットワークの末端であるパソコンやスマートフォンなどの端末を指します。

従来は、社内ネットワークに接続された公用PCなどが主なエンドポイントとされてきました。しかし、近年ではシステムのクラウド化や携帯端末の業務利用が進み、社員1人ひとりが持つスマートフォンやノートPCもエンドポイントと認識されるようになっています。

こうしたエンドポイントは、企業の情報資産へアクセスするための「入口」であり、同時に攻撃者にとっては「狙いどころ」となります。そのため、エンドポイントを直接保護する「エンドポイントセキュリティ」は、企業にとって欠かせない情報セキュリティ対策の一つです。

企業が守るべきエンドポイントの範囲

ここでは企業が保護すべき代表的なエンドポイントとリスク例を紹介します。

- PC:従業員に支給されるWindowsやMacの業務用PC端末です。メールの添付ファイルからのマルウェア感染や、OSの脆弱性を突いた攻撃が主なリスクです。

- モバイルデバイス:スマートフォンやタブレットなどのモバイル端末です。紛失や盗難による情報漏えい、不正アプリのインストール、公共Wi-Fiでの盗聴などが懸念されます。

- IoT機器:センサー、ルーター、監視カメラなど、インターネットにつながる機器全般を指します。初期設定のまま使われることが多く、乗っ取りや不正アクセスのリスクがあります。

このように、業務に関わるすべての端末や機器がエンドポイントに含まれます。企業はそのすべてを管理対象として捉える必要があります。

エンドポイントセキュリティの最新動向

サイバー攻撃の手口は年々巧妙化しています。ファイルレスマルウェアやサプライチェーン攻撃、ゼロデイ攻撃など、従来の対策では防ぎにくい新たな脅威が増えています。それに伴い、端末側で脅威を検知や防御する重要性が一段と高まっています。

また、コロナ禍でのテレワーク拡大により、社外から社内システムへアクセスするケースが増え、エンドポイントセキュリティの需要が高まっています。さらにランサムウェア攻撃などのインシデントも増加しており、テレワーク環境に対応した新たなセキュリティ対策が求められています。

テレワークで高まるセキュリティリスク

IPA(独立行政法人 情報処理推進機構)から以下の報告がされています。

- 警察庁によると、令和5年上半期におけるランサムウェア被害の感染経路としてVPN機器経由のものが35件で最も多く、全体の約71%を占めていた

- リモートデスクトップから侵入したものは5件で全体の約10%を占めていた

- テレワークに利用される機器等の脆弱性や強度の低い認証情報を悪用されたものが全体の約82%を占めていた

引用:情報セキュリティ10大脅威 2024 簡易説明資料 [組織編]

これらのデータからも、テレワークに伴う端末セキュリティの強化が不可欠であることがわかります。機器の設定確認やパスワードの見直し、VPNやリモートアクセスの適切な運用が求められます。

▶企業が継続するテレワークにおける不正リスクと対策ポイントを確認

ゼロトラストアプローチの必要性

従来のセキュリティは、「一度ログインすれば信頼する」という境界防御型アプローチが主流でした。しかし、クラウドサービスの利用拡大やテレワークの普及により、その境界が曖昧になりつつあります。

ゼロトラストアプローチは、「常に検証し、決して信用しない」という前提に基づき、社内外問わずすべてのアクセスに対して毎回認証・検証を行い、必要最低限の権限のみを付与するという考え方です。

これにより、不審なアクセスを早期に検知し、被害を最小限に抑えることができます。

エンドポイントセキュリティの主要機能

ここからは、エンドポイントセキュリティの主要な機能について解説します。各機能の役割と強みを理解することで、目的や状況に応じた適切な対策を講じることができます。

たとえば、既知のマルウェアを防ぐEPP、侵入後の動きを検知・対応するEDR、未知の脅威にまで対応可能なNGAVなどがあります。

以下でそれぞれの機能について詳しく見ていきましょう。

EPPによる予防的な防御の仕組み

EPPは「Endpoint Protection Platform」の略称です。いわゆる一般的なウイルス対策ソフトにあたります。ネットワークに入り込んだマルウェアを検知し、自動で調査・分析を行い、感染前に駆除したり、不正なプログラムの実行を防止したりします。

主な検出方法:

- パターンファイルによる検出

ウイルスの特徴をデータベース化し、端末上のファイルと照合して検知します。 - 振る舞い検知

プログラムの挙動を監視し、不審な動きを検出します。

EDRで実現する高度な脅威検知

EDRは「Endpoint Detection and Response」の略称です。エンドポイントに専用エージェントソフトウェアを導入し、継続的な監視を行う仕組みです。エージェントは、端末の状態を常にサーバーへ送信します。監視サーバーは送られてきたログを分析し、不審な挙動を検知した場合、該当端末を即座にネットワークから切り離し、管理者へ通知します。

また、EDRでは端末から集められたデータがログとして蓄積されるため、攻撃の原因や被害範囲の特定が可能です。ソリューションによっては、攻撃を受けた端末を自動的に正常な状態へ復旧させる機能も備えています。

NGAVが持つ最新の防御機能

NGAVは「Next Generation Anti-virus」の略称です。AIや機械学習を活用して未知の脅威にも対応する次世代型の防御システムです。端末から送信される情報だけでなく、認証サーバーや検疫サーバー、データベースへのアクセス状況など、さまざまな情報を総合的に分析します。

そのため、NGAVはEDRの解析手法を進化させた最新の防御機能といえるでしょう。

デジタルリスクに備えるならエルテス

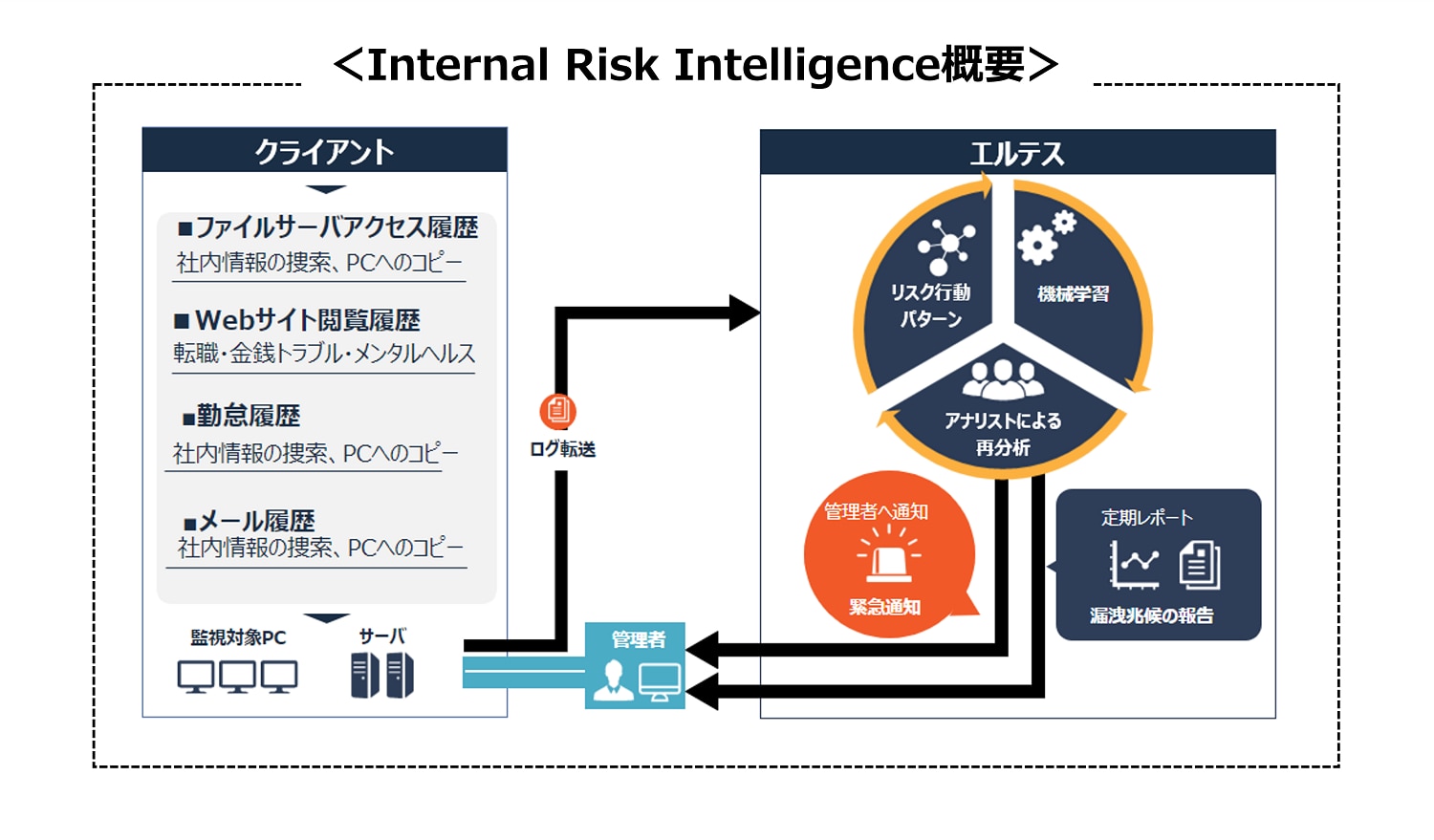

エルテスの「Internal Risk Intelligence(内部脅威検知サービス)」は、ログデータを横断的に分析します。ファイルサーバーのアクセス履歴やWeb閲覧履歴などをもとに、ユーザーの行動を可視化し、リスクの兆候を検知します。

具体的には、他のユーザーや普段の行動と比較して、異常な行動が生じているユーザーや、職域を超えた重要情報への接触などの顧客情報を含む営業秘密の持ち出しなどの検知が可能です。また、翌営業日には分析を完了し、タイムリーにリスクを把握することが強みとなっています。

このように、エンドポイントでは把握が難しい内部リスクにも対応でき、情報漏えいの未然防止につながります。

2024年12月時点で、導入ID数は30万以上に達しており、大手製造業や金融機関を中心とした企業での導入が進んでいます。

まとめ

サイバー攻撃の高度化や働き方の多様化により、エンドポイントセキュリティは企業の重要課題となっています。EPP・EDR・NGAVといった多層的な防御に加え、内部リスクの可視化も含めた総合的な対策が求められています。

今後も変化し続ける脅威に備えるために、自社に最適なエンドポイントセキュリティを見直していきましょう。

社内の情報漏洩対策の相談はエルテスへ