従業員による会社データ持ち出しの手法と対策方法を解説

近年、従業員による「会社データの持ち出し」が増加しています。

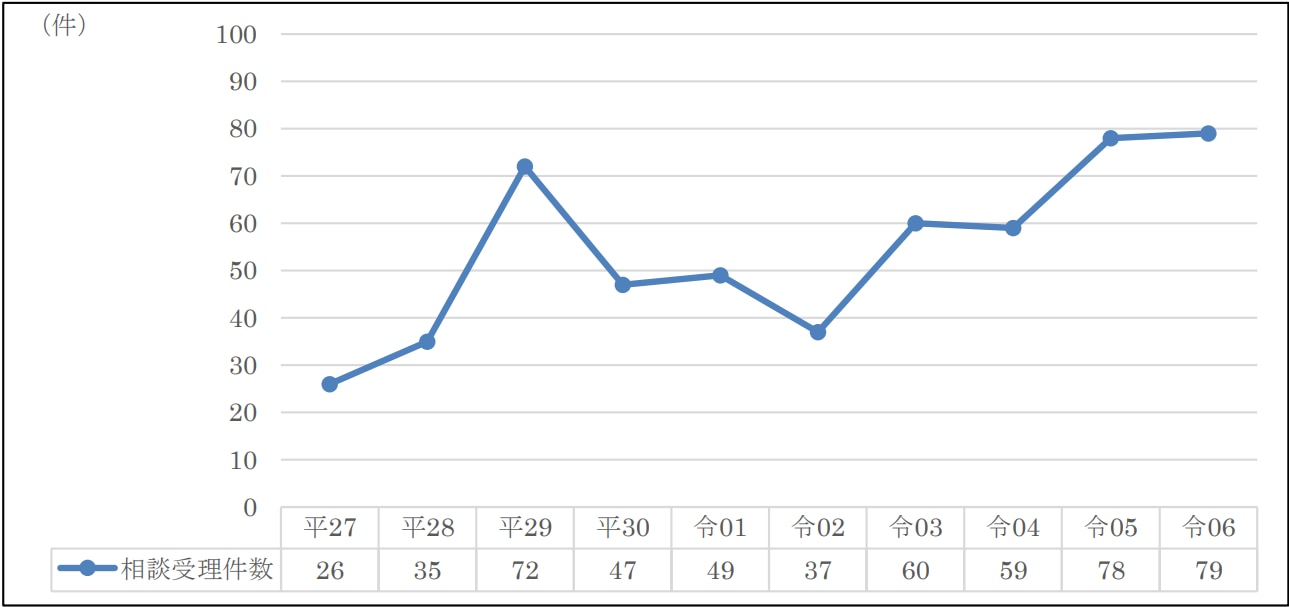

警察庁が発表した「令和6年における生活経済事犯の検挙状況等について」にも裏付けられており、会社などの営業秘密を不正に取得・使用・開示する営業秘密侵害の相談受理件数は、10年前と比べて約3倍にまで増加しています。

【過去 10 年における営業秘密侵害事犯に関する相談受理件数の推移】

[出典]令和6年における生活経済事犯の検挙状況等について(警察庁生活安全局)

[出典]令和6年における生活経済事犯の検挙状況等について(警察庁生活安全局)

では、そもそもどうして情報持ち出し行為が発生してしまうのでしょうか。

持ち出し行為が発生する背景には、「転職後に情報を利用して活躍したい」「個人情報を売ってお金稼ぎがしたい」「独立時にいままでのノウハウを活かしたい」といった明確な動機のある持ち出し行為から、会社のルールを知らずに逸脱してしまったり、業務効率を優先するあまりに私用のデバイスを無断で利用してしまったりといった意図しない持ち出し行為まで、様々な状況が存在します。

また近年、働き方改革やリモートワークの拡大、SaaSの普及により、従業員は場所を問わず業務を遂行できる柔軟な環境が整いました。

しかしこの便利さが、GoogleDriveなどのSaaS経由のファイル共有、USBメモリでの物理的持ち出し、私用メールアカウントを介した送信といった、会社の機密情報を外部に持ち出すリスクを同時に増加させています。

これらの行為が意図的であるか、単なるヒューマンエラーであるかにかかわらず、重要なのは「不審な行動に気づく」ことです。この気づきこそが、適切な対策への第一歩となります。

このコラムでは、従業員によるデータ持ち出しの一般的な手法と、情報持ち出しにおける注意点、そしてその兆候に「気づく」ための方法について解説します。

目次[非表示]

よくあるデータの持ち出し手段

まず、情報持ち出しにはどのような手段が使われているのでしょうか。対策を始める前にまず、自社ではどのような情報持ち出しのリスクがあり、どこに注意すべきかを把握する必要があります。

① クラウドストレージの不正利用

従業員による情報持ち出しの最も一般的な手段の一つとして、クラウドストレージサービスへの不正なファイルアップロードが挙げられます。

Google Drive、Dropbox、OneDriveといったサービスは業務効率化に役立つ一方で、正規の利用が制限されている場合に、従業員が利便性を優先して個人アカウントを使用するケースも考えられ、会社の重要情報が外部のサーバーに保存されるリスクが発生します。

② チャットツールを介したファイル送信

次に、見過ごされがちなリスクとして、チャットツールを使った外部ユーザーへの直接的なファイル送信が挙げられます。

SlackやTeamsのようなチャットツールを使い、機密情報をテキストで送ったり、ファイルを添付したりして情報が持ち出されることがありますが、業務上の会話の流れの中で行われることが多いため、不正な持ち出しであるかどうかの判断が非常に難しいです。

そのため、機密情報の入ったフォルダからダウンロードや通常と大幅に異なる量をダウンロードしたなどふるまいとしての検知を行う必要があります。

③ USBメモリや外付けHDDの使用

さらに、USBメモリや外付けHDDも情報を移動させる手段としてよく使われます。「会議や出張用に資料を転送したい」といった動機や、手軽さから利用されるケースが多いです。

しかし、小型なものが多いため、使っていること自体を目視で把握することが難しく、接続の段階で規制を行ったり、ログを確認したりするなど、物理的・技術的な両面からの対策が必要です。

④ 私用メールアカウントの利用

最後に、業務用のメールアカウントから、会社で許可していないメールアドレスへ機密情報を含んだファイルを送る行為も、一般的な情報持ち出し手段です。

GmailやYahoo!メールなどのフリーメールを使って私用のメールアドレス宛に送るケースが多く、手軽さから「1通くらいバレないだろう」と安易に利用されやすいですが、明らかに組織で利用しているドメインではない宛先への送信は情報持ち出しの可能性が高まります。

会社のデータをファイルで添付する方法や本文にテキストとして貼り付ける方法があり、日常的な業務フローに紛れ込みやすく、メールのログ管理が不十分な会社では不正な送信を検知することが困難です。

▶ 事例から学ぶ、転職者による情報持ち出し特徴の資料を【無料】ダウンロード

情報持ち出し対策で押さえておくべき注意点

情報持ち出し対策において注意すべきなのは、技術的な制限を導入すれば十分だと考えてしまう点です。特定の従業員や退職予定者だけをリスク視したり、社内ルールやガイドラインを整備したことで情報持ち出し対策が完結したと判断したりしてしまうと、実際の業務行動との乖離を見逃しやすくなります。

また、流出後の情報をコントロールし、影響を最小化することは極めて困難であり、情報持ち出しが発覚した後の事後対応のみに頼ることは危険です。被害の拡大防止や説明対応には多大なコストがかかり、企業の信頼や競争力に長期的な影響を及ぼすこともあります。

情報持ち出しにおける重要な注意点は、日常業務の中に紛れ込む「いつもと違うふるまい」を、いかに早い段階で捉えられる体制を整えられているかにあります。

実際に起きた情報持ち出し事例

<不動産業界>退職時の営業秘密不正持ち出し

ある不動産会社において、退職した元従業員が不動産登記簿を基にした社内資料を不正に持ち出し、氏名や住所、マンション名、部屋番号など約25,000件の個人情報を転職先でのダイレクトメール送付に利用した事案が発生しました。再発防止策として、社内教育の徹底や管理体制の強化に加えて、システム利用時の異常検知システムの監視を強化すると発表しました。

▶不動産業で起こる情報持ち出しリスクと対策を【無料】ダウンロード

<金融業界>従業員による取引内容の不正持ち出し

ある信用金庫において、従業員が顧客の氏名や電話番号、預金残高などの取引情報を第三者へ漏洩していた事案が発生しました。再発防止策として、コンプライアンス意識の徹底と内部管理体制の強化を実施し、組織全体のガバナンス再構築を図る方針を発表しました。

▶金融業で起こる情報持ち出しリスクと対策を【無料】ダウンロード

<製造業界>元役員による製品設計情報の不正持ち出し

ある塗装会社において、元役員が主力商品の設計情報をUSBメモリに複製し不正に持ち出した事案が発生しました。元役員は転職先の競合他社において当該情報を利用した類似商品の開発や廉価販売を行おうとしたため、不正競争防止法違反の罪に問われました。裁判では懲役2年6ヶ月、罰金120万円の有罪判決が下されたほか、転職先の競合他社も和解金を含む訴訟費用として3億7,200万円を特別損失に計上する結果となりました。

▶製造業で起こる情報持ち出しリスクと対策を【無料】ダウンロード

持ち出し監視の重要性

では、情報持ち出しを防ぐためにどのような対策方法が考えられるでしょうか。

USBポートを物理的に塞いだり、SaaSへのアクセス自体を禁止したりするなど、単純な「制限」だけでは万全とは言えません。なぜなら、業務の中で例外的にアクセスが求められる場面が少なからず存在し、また従業員が制限を回避する抜け道を見つけてしまうためです。

過剰な制限を設けるセキュリティ対策で業務効率を著しく低下させてしまう状況は、本末転倒と言えます。情報漏洩対策に必要なのは、異常な動きを「監視」し「検知」することです。

では、具体的にどのような対策が必要になるでしょうか。

ログの取得

情報持ち出しのリスクを監視するためには、社内PCやサーバー、クラウドサービスといった多様なIT資産から、操作ログを網羅的に収集することがまず不可欠です。

- PC操作ログ

- クラウドサービス監査ログ

- ファイルサーバーアクセスログ

- Webアクセスログ

- メールログ

- 勤怠ログ

行動分析の導入

しかし、ログをただ収集するだけでは不十分であり、情報持ち出しを未然に防ぐためには、ログを有効活用して「人のふるまい」として検知する仕組みが求められます。

そのためには、単発の操作だけでなく、その前後の行動を横断的に分析し、普段の行動パターンを学習して、それと異なる行動を判断できる仕組みが必要です。

たとえば、普段アクセスしないファイルに接触していたり、休日や深夜にクラウドへファイルを大量にアップロードしたりするなど、単なる業務行動か、それともリスクを伴う行動かを判断できるような、高度な分析システムが必要となります。

内部脅威検知サービス導入のメリット

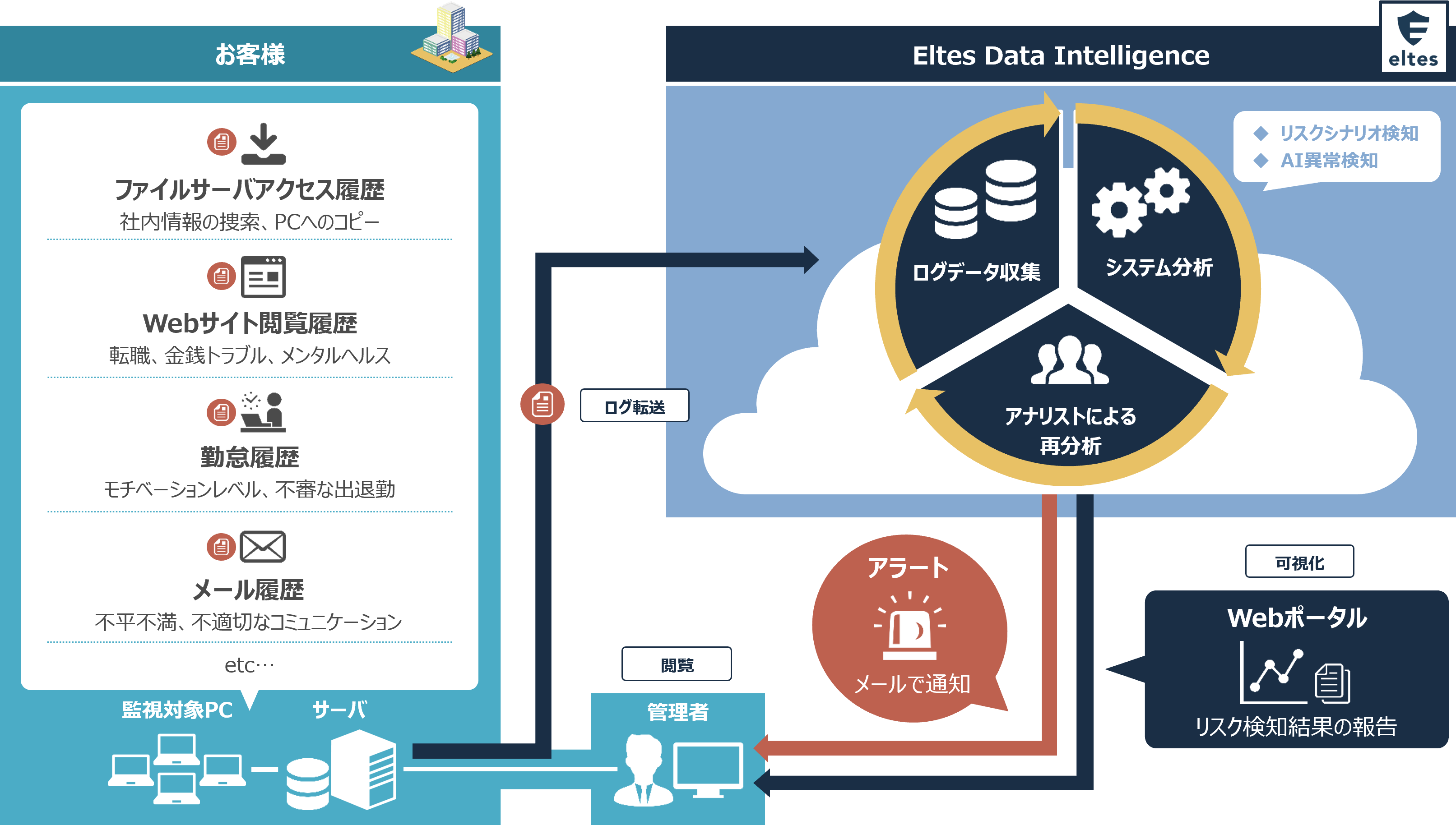

エルテスの内部脅威検知サービス(Internal Risk Intelligence)は、すでに収集されているPC操作ログやファイルサーバーアクセスログを活用し、PC・サーバーからの情報持ち出しの兆候を検知・分析するサービスです。

① 既存ログの活用

内部脅威検知サービスは、会社がすでに収集しているログを分析対象とするため、新たにソフトウェアを追加で購入する必要がなく、初期投資を抑えて導入できるのが特徴です。

② リスク行動の可視化

内部脅威検知サービスでは、情報持ち出しのリスク行動を可視化するために、以下の二つの手法を組み合わせています。

シナリオ検知

情報持ち出しにつながりそうな行動パターンをノウハウとして蓄積し、それに照らし合わせて検知します。

AI異常検知

AIが普段の通常行動を学習し、それと異なる行動をした場合に検知し、過去の操作履歴と比較して不自然な操作にスコアを付けることで、リスクの度合いを判断します。

③ 多様な持ち出し経路をカバー

内部脅威検知サービスは、USBやオンラインストレージサービス、外部記録媒体、メール、グループチャット、印刷など、複数の経路を横断的に検知できるため、特定の経路に限定されることなく、網羅的にリスクを監視・検知することが可能です。

④ 専門アナリストによる検知

内部脅威検知サービスは、システムの分析だけでなく、専門のアナリストによる分析も行っており、単なるシステムによるアラート通知ではなく、人の目を通してリスクのある行動の前後の行動を確認することで、「人のふるまい」としての検知を実現し、過検知・誤検知を削減しています。

ログレビューで検知できる操作パターン例

内部脅威検知サービスの分析では、次のような操作パターンから持ち出しリスクを特定できます。

- 通常業務とは考えられないデータ量を短時間で取得した後、USBに移動している

- 事前にヒアリングした業務時間外(早朝や深夜など)に、オンラインストレージサービスへファイルアップロードを行っている

- 普段あまり印刷業務が発生しない部署において、短期間に大量の印刷が行われている

- 普段アクセスしないファイルや、閲覧が制限されているファイルにアクセスしている

これらのパターンは、見逃してしまえば「気付いた時にはすでに手遅れ」となる重大な事態になりかねます。

内部脅威検知サービス(IRI)導入企業の声

① 株式会社GRCS様

社員が社員を監視するようなストレスを誰かが感じなくて済む。社員に対して“「きちんと見ていますよ」「きちんと分析していますよ」と理解してもらう意味でも、IRIは非常に有効に機能していると思います。

内部脅威検知サービスを導入していることを従業員に周知することで、リスク行動を未然に防ぐ抑止力となる一方で、あえて周知せず、普段通りの業務状況を把握し、万が一の事態に備える運用も可能なため、導入していることを従業員に周知するかどうかは、各会社様の方針によって異なります。

② 製造業界D社様

従業員による数か月前の不正行動を退職時に追及しても、既に外部に漏洩している可能性が否めないという危機感、日常的にログを監視しなければならないという課題感はあったものの、実際に社内でそれを実施するとなると工数・リソース的にどうしても難しい、というのが現実でした。内部脅威検知サービス導入後は、日常的にログが確認でき、「退職する予定はないものの、不正な行動を実施している従業員の行動」を追えるようになったことがあります。

このようにログを継続的に収集・分析することで、情報漏洩のリスクを早期に察知でき、事後対応ではなく予防的なセキュリティ対策が実現できます。

また日常的にログを監視することで退職予定者だけではなく、日常業務の中での悪意のない情報の持ち出しなどを検知することが可能になります。

まとめ

内部不正による被害を未然に防ぐためには、リスクの可視化と予兆検知が不可欠であり、エルテスは、独自のシステム分析と専門アナリストによる分析という強力な二重構造で、高精度な内部不正対策を実現しています。

グロース市場上場企業として培ってきたデジタルリスク対応のノウハウと実績を活かし、安心して事業を継続できる体制を支援します。

情報持ち出し行為を早期に「気づける状態」にすることで、被害の拡大を防ぐことが内部不正対策を行う上で重要な鍵となります。

まずは、「内部脅威検知サービス(Internal Risk Intelligence)」によって貴社のログから内部不正の兆候を可視化することから始めてはいかがでしょうか。

すでに収集しているログをもとに、最適な監視・分析の仕組みをご提案しますので、お気軽にエルテスまでご相談ください。

会社データ持ち出し対策の相談はエルテスへ