企業の情報漏洩対策はなぜ担当者の負担になるのか|アラート過多・権限制御・運用課題を徹底解説

企業にとって「情報漏洩対策」は、損害賠償、事業停止といった直接的なものから信用失墜といった長期的な痕跡となるものまで重大なリスクを回避するために欠かせない取り組みです。しかし実際の現場では、セキュリティ強化のための施策が負担となり、業務効率を下げてしまう状況が多くの企業で発生しています。

このコラムでは、なぜ情報漏洩対策が現場の負担になりやすいのかを整理するとともに、情報漏洩の3大原因を踏まえ、企業が実践すべき対策のポイントを解説します。

目次[非表示]

情報漏洩対策が現場に負担となりやすい背景

情報漏洩対策が現場に負担となりやすい背景には、ツールの使い方やアクセス権限の設計、運用体制の整備状況など、複数の要因が絡み合っています。ここでは代表的な4つの理由を解説していきます。

理由1:アラートの過通知により重要な兆候の見逃し

多くの企業で導入されている DLP(Data Loss Prevention)や SIEM(Security Information and Event Management)などのセキュリティツールは、情報漏洩を未然に防ぐうえで有効です。しかし、設定次第では通常の業務操作まで反応してしまい、アラートが頻発する場合があります。例えば、日常的に大量のファイルを扱う業務や、クラウド環境を活用したデータアップロードなど一般的な操作に対しても、画一的にアラートが生成されると、担当者のもとには大量の通知が届き、1件ずつの精査が追いつきません。

その結果、本当に危険なインシデントの兆候を示すアラートがノイズに埋もれ、見逃されてしまうリスクが高まります。誤検知が多い状態は担当者の負担を増大させ、「重要なアラートに気づけない」「初動対応が遅れ被害が拡大する」といった問題につながり、結果的にツール本来の効果を損なってしまいます。

理由2:過度なアクセス制限による業務停滞

セキュリティを最優先するあまり、情報資産へのアクセス権限を厳しく設定しすぎると、必要な資料にすぐアクセスできなくなり、承認作業に時間がかかるなど、業務が滞る原因になります。例えば、ファイルサーバーやクラウドストレージ上の必要な資料に、関係部署のメンバーがすぐにアクセスできないような権限設定になっていると、資料を探す手間が増えたり、承認プロセスが煩雑になったりして、業務効率が低下してしまいます。

このような不便さが続くと、従業員は業務を効率的に進めるために、個人が契約しているチャットツールやフリーのファイル転送サービス、個人のクラウドストレージなどを使ってしまうケースがあります。これは「シャドーIT」と呼ばれる問題であり、企業が管理できない経路で機密情報がやり取りされるため、情報漏洩のリスクが高まってしまいます。

理由3:監査ログ収集・確認の属人化

多くの企業がPC操作ログやファイルアクセスログなどの監査ログを収集していますが、その後の確認・分析作業が特定の担当者のスキルや経験に依存している「属人化」の状態に陥っているケースもあります。膨大な量のログの中から、情報漏洩の兆候や不正な操作を見つけ出すためには、システムに関する深い知識や、過去のインシデント事例に基づく高度な専門知識と分析能力が求められます。

しかし、こうした高い専門性を持つ人材は限られており、その担当者が異動や退職をした場合、同じレベルで監査ができる人材を短期間で育成することは難しくなります。

また、手作業によるログ確認は時間と手間がかかり、社内リソースだけで行うには負荷が大きく、見落としも発生しやすくなります。結果として、インシデントの発生から発見までの時間が長期化し、被害の拡大を招く原因にもなります。

理由4:ログ収集ツール導入後の運用が確立せず放置

ログ収集ツールを導入しても、その後の運用体制が確立されずにインシデント発生時の活用にできない失敗もよく見受けられます。例えば、導入時に期待した効果測定の基準が曖昧なまま放置され、導入して数か月後には運用が形骸化し、誰もログを確認しなくなってしまうといった事態に陥ることがあります。

結果として、高性能なログ収集ツールはただログデータを蓄積するだけとなってしまい、投資した費用に見合う情報漏洩対策の効果は得られず、インシデント発生時に過去のログを遡って分析しようにも、必要なデータがどこにあるのか、どのように解釈すれば良いのかが分からないといった事態に直面することもあります。

ログ収集はあくまで対策の第一歩であり、収集したログを継続的に分析し、リスクの兆候を早期に発見して適切な対応を取るための運用体制を構築することが最も重要です。

▶情報漏えいの実態を【無料】ダウンロード

情報漏洩の3大原因

情報漏洩は、企業の存続を脅かす重大なリスクであり、現代ビジネスにおいて避けて通れません。効果的な対策を講じるためには、まず情報漏洩がどのような原因で発生するのかを正確に理解することが不可欠です。情報漏洩の原因は大きく分けて「外部攻撃」「内部不正」「人的ミス」の3つに分類され、ここではそれぞれの概要と特徴を説明します。

外部攻撃

外部からの攻撃は、情報漏洩の主要な原因の一つであり、その手口は年々巧妙化しています。代表的なものとしては、特定の企業や組織を狙い、マルウェア感染を目的とした「標的型攻撃メール」が挙げられます。正規のメールのように装い、添付ファイルを開かせたり、不正なURLをクリックさせたりすることで、社内システムへの侵入経路を確保しようとします。

また、システムの脆弱性を悪用した「不正アクセス」も多く発生しています。OSやアプリケーションのセキュリティホールを突いたり、パスワードリスト攻撃やブルートフォース攻撃によって認証情報を窃取したりすることで、企業の重要な情報資産に侵入します。さらに、正規のウェブサイトやサービスを装ってIDやパスワード、クレジットカード情報などを詐取する「フィッシング詐欺」も一般的です。

これらの外部攻撃は、常に進化し続けるため、企業は最新の脅威動向を把握し、多層的な防御策を講じる必要があります。

内部不正

内部不正による情報漏洩は、従業員や元従業員、業務委託先など、正規のアクセス権限を持つ者によって意図的に行われる点が特徴です。金銭的な動機から企業の機密情報を競合他社に売却したり、退職時に顧客リストや技術情報を持ち出したりするケースが典型例です。また、企業への不満や個人的な恨みから、データを破壊したり、故意に情報を漏洩させたりする事例も発生しています。

内部不正の対策が難しい点は、攻撃者が正当なアクセス権限を持っているため、外部からの侵入に備える通常のセキュリティ対策では検知が難しい場合が多いことです。システムログ上は「正規のアクセス」として記録されるため、異常を発見するためには、通常の業務行動からの逸脱や、特定の情報への不自然なアクセス履歴などを詳細に分析する必要があります。

このような内部からの脅威は、企業のブランドイメージや顧客からの信頼を大きく損ねるだけでなく、競合優位性を失わせるなど、経営に深刻なダメージを与える可能性があります。そのため、従業員の行動監視だけでなく、アクセス権限の適切な管理や定期的な見直し、従業員へのセキュリティ意識向上教育も非常に重要となります

人的ミス(ヒューマンエラー)

情報漏洩の原因として、悪意のない「不注意」や「誤操作」による人的ミス(ヒューマンエラー)は大きな割合を占めています。

典型例として挙げられるのが、メールの誤送信です。宛先を間違えたり、機密情報を含むファイルを添付し忘れたり、あるいは意図しない相手にCCやBCCで送信してしまったりするケースは多く発生しています。また、個人情報が含まれた書類やUSBメモリの紛失、会社支給のPCやスマートフォンを飲食店などに置き忘れるといった物理的な情報の喪失も人的ミスに分類されます。

近年では、クラウドサービスの利用が普及する中で、ストレージの設定ミスにより、本来非公開であるべき情報がインターネット上に公開されてしまう事故も発生しており、影響範囲が広範囲に及ぶこともあります。

▶関連記事:【2025年版】内部情報漏洩の最新事例と組織が考えるべき対策

個人情報の持ち出し対策なら「内部脅威検知サービス」

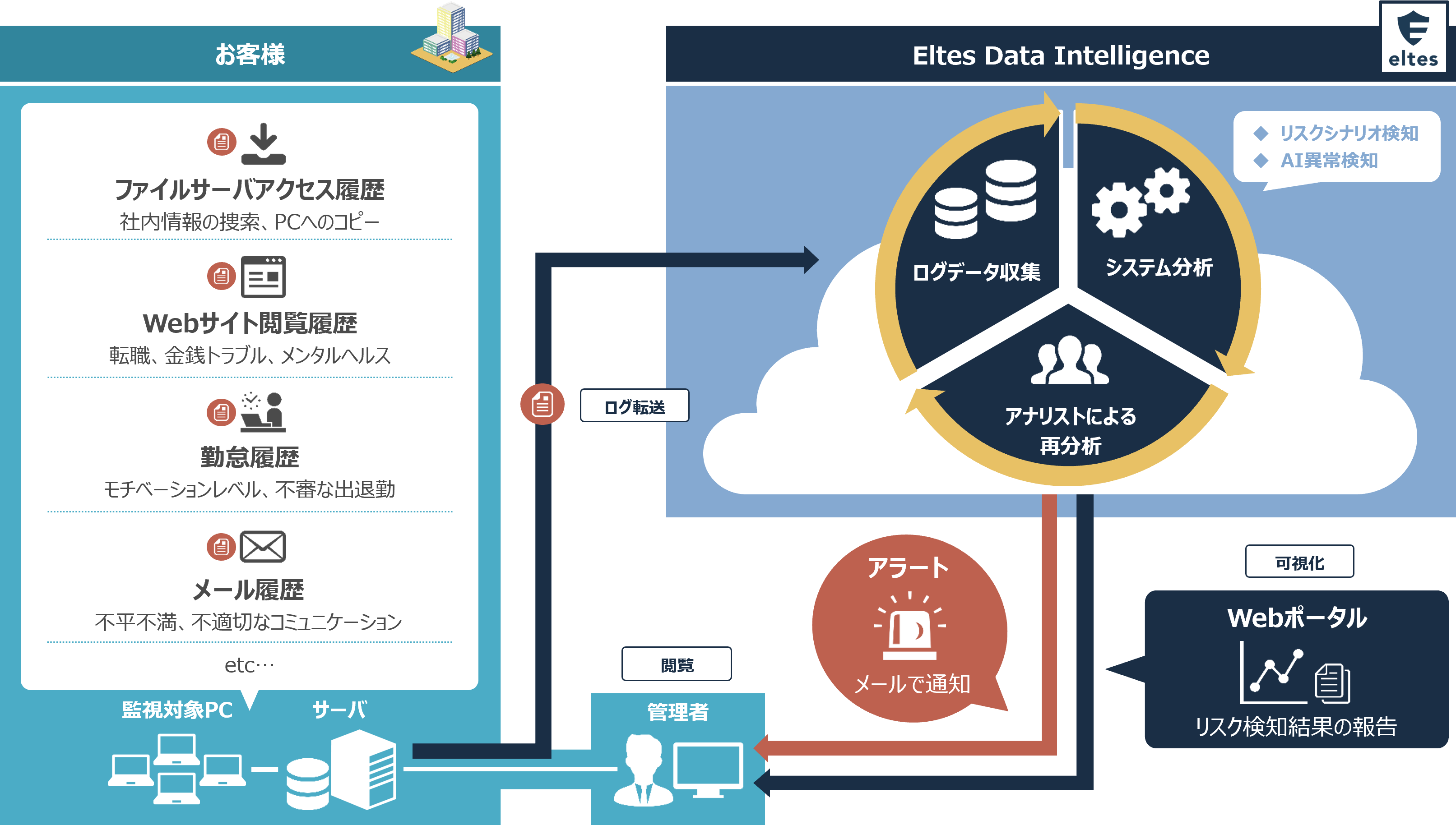

エルテスの「内部脅威検知サービス」は、UEBA技術を駆使したシステムによるログ解析と専門アナリストの判断を組み合わせ、従来のツールでは実現しにくい高精度なリスク検知と運用最適化を可能にするワンストップ型のソリューションです。

システムが24時間365日、PC操作ログやファイルアクセスログなど膨大なデータから異常な行動パターンを自動で捉え、次に経験豊富なアナリストが業務背景を踏まえてアラートの正当性を精査することで、誤検知を大幅に削減し、本当に対応が必要なインシデントだけが担当者へ報告されます。このハイブリッドアプローチにより「アラート疲れ」や運用負荷を軽減しつつ、巧妙化する内部脅威への実効的な対策を実現します。

また、検知結果はWebポータルによって可視化され、リスクサマリや個別事案ごとの検知状況、全体傾向や発生したアラート、過去における推移などを直感的に把握できるため、ログ解析を行わなくても組織全体のリスク状況を迅速に理解し、優先順位付けや改善活動を効率的に進められます。担当者だけでなく経営層に対しても、データに基づく説明や意思決定がしやすくなり、企業全体のセキュリティレベル向上に寄与します。

▶ 内部脅威検知サービスWebポータルで分かることを【無料】ダウンロード

内部脅威検知サービスの導入事例:三菱UFJ eスマート証券株式会社様

内部脅威検知サービスを導入していただいている三菱UFJ eスマート証券株式会社様では、導入前は内部不正および情報漏洩リスクのモニタリングを自社内で行っていました。しかし、膨大なログの分析は、コア業務に携わる担当者にとって大きな負担となり、多くの時間を要することが課題となっていました。

そこで内部脅威検知サービスを導入したことで、ログの量によらず内部リスクを分析できるので、月次単位で行っていたログ分析を導入以降は日次で行えるようになり、結果として、現場の負担は大幅に軽減されたとのお声をいただいております。

▶ 導入事例の詳細はこちらから

まとめ

このコラムでは、外部攻撃、内部不正、そして人的ミスという情報漏洩の主要な原因を改めて確認し、企業が被る経営への甚大なダメージを改めて認識いただきました。

エルテスの「内部脅威検知サービス」はシステムによる高精度な異常検知と専門アナリストによる精査を組み合わせることで、誤検知を削減し、本当に危険な兆候だけを効率的に捉えることが可能です。これにより、現場の業務を妨げることなく、最小限の運用負荷で内部脅威の早期発見・早期対応を実現できます。

専門ノウハウやリソースの確保が難しいと感じている企業様は、ぜひエルテスへお気軽にご相談ください。

▶ 内部脅威検知サービス紹介資料を【無料】ダウンロード

情報漏洩・内部不正対策のご相談は、エルテスへ