Pマーク取得企業でも防げない内部不正による情報漏洩|事故データと事例から見る課題と解決策

Pマーク(プライバシーマーク)制度は、個人情報保護への取り組みを対外的に示す指標として、多くの企業で活用されています。

プライバシーマークとは

プライバシーマーク制度は、日本産業規格「JIS Q 15001個人情報保護マネジメントシステム―要求事項」に準拠した「プライバシーマークにおける個人情報保護マネジメントシステム構築・運用指針」に基づいて、個人情報について適切な保護措置を講ずる体制を整備している事業者等を評価して、その旨を示すプライバシーマークを付与し、事業活動に関してプライバシーマークの使用を認める制度です。

しかし、認定を取得している企業であっても、情報漏洩や内部不正による事故が発生しているのが現実です。

このコラムでは、実際の統計データに基づき、Pマーク取得企業が直面しているインシデントの実態を整理するとともに、現在求められている対策について解説します。

目次[非表示]

Pマーク取得企業の事故データから見る実態

一般財団法人日本情報経済社会推進協会(JIPDEC)が2025年8月に発表した「2024年度 個人情報の取扱いにおける事故報告集計結果」によれば、1,866社のPマーク取得企業から報告された事故件数は9,322件に達しました。前年度と比較して114件増加しており、認定事業者内において依然として多数のインシデントが発生していることを示しています。

事故の内容を見ると、「漏洩」が6,130件と全体の75.8%を占め、「紛失」が727件(9.0%)と続いています。情報セキュリティの三要素のうち機密性の侵害にあたる漏洩が大半を占めている点は、個人情報保護の観点から極めて重大な課題です。

特に、要配慮個人情報の漏洩や財産的損害が生じるおそれのある事故など、「プライバシーマーク付与に関する規約(PMK500)第12条第3項」に該当する報告件数は3,120件に上っており、被害の深刻さがうかがえます。

また、事故が発生した媒体別に見ると、「紙」が48.8%、「電子データ」が40.7%となっています。依然として紙媒体の取り扱いミスは多いものの、電子データの割合が4割を超えている点は重要です。

紙媒体の紛失は物理的な量に限界がありますが、電子データの場合、USBメモリやクラウドストレージを経由することで、数千件、数万件単位の情報を瞬時に外部へ転送させることが可能です。そのため、事業への影響度という観点では、電子データに関わる内部不正や漏洩リスクへの対策が経営上の重要課題となります。

さらに、事故原因の内訳を見ると、「作業・操作ミス」が4,324件で最多となっているものの、「手順・ルール違反作業、操作」が3,633件、「確認不足」が3,280件と続いています。

ここで注目すべきは、「手順・ルール違反」が高い割合を占めている点です。これは、セキュリティ規程やマニュアルを整備し、教育を実施していたとしても、実際の業務現場では必ずしも遵守されていないケースが多いことを読み取れます。

関連記事:内部からの情報漏洩対策ソリューションを特徴や選定ポイントで徹底比較!

内部不正を誘発する「不正のトライアングル」

内部不正が発生するメカニズムを説明する理論として、ドナルド・R・クレッシーが提唱した「不正のトライアングル」があり、「機会」「動機」「正当化」の3要素が揃ったときに不正が発生する考え方です。

関連記事:不正のトライアングルとは?企業の内部不正に繋がる要因と対策を解説

テレワークとDX化がもたらした「機会」拡大

DXの進展により企業内の情報はデジタル化され、クラウドへ集約されるようになりました。従来のように紙の書類をコピーして持ち出す必要がなくなったことで、数回のクリック操作だけで大量のデータを私用クラウドやUSBメモリへ転送できる環境が一般的になっています。

また、テレワークの普及で業務が個別の環境で行われるようになった結果、周囲の従業員や管理者による確認が行われにくくなり、正規のアクセス権限による操作である限り、システム上は通常業務との区別が困難になっています。

さらに、IT資産管理ツールなどによってログを取得している場合であっても、継続的に確認し分析する体制が整備されていない、あるいはアラートの件数が多く実質的に活用されていないといった運用上の課題があると、不正行為の発見が遅れる可能性が高まります。

労働市場の流動化による「動機・正当化」要因の変化

終身雇用を前提とした雇用慣行が変化し、転職が一般的なキャリア形成の手段として定着したことにより、退職予定者や転職活動中の従業員が次の職場での業務を有利に進める目的で、現職で取得可能な顧客情報や営業資料、技術情報などを持ち出す事案が発生しています。

また、組織内における評価への不満や処遇に対する不公平感、長時間労働への不満などは、不正行為に対する心理的な抵抗感を低下させる要因となりやすく、「自分の貢献に見合った対価が得られていない」「会社は従業員を十分に評価していない」といった認識が、不正行為を自ら正当なものとして受け止める判断につながる可能性があります。

▶ 事例から学ぶ、転職者による情報持ち出しの特徴を【無料】ダウンロード

Pマーク取得企業における内部不正による情報漏洩事例

ある通信企業に派遣されていた元従業員が、保守用端末の管理者権限を悪用し、約10年間にわたり900万件以上の個人情報を不正に持ち出していた事例があります。流出した情報は名簿業者に渡り、さらに第三者へ流出させてていました。

企業がこのような情報漏洩事故に直面した場合の経済的損失は、直接的な損害賠償にとどまらないと考えられます。賠償額と対象人数に応じた支払いに加え、事故原因の調査費用や再発防止策の構築費用、取引停止や案件失注による営業損失、さらに社会的信頼の低下に伴う企業価値の毀損など、複合的な影響が発生する可能性があります。

BtoB企業のケースでは、他社から預かった個人情報の漏洩は契約上の債務不履行責任を問われる要因となり、賠償額が数億円から数十億円規模に拡大するケースも想定されます。

関連記事:【2025年版】内部情報漏洩の最新事例と組織が考えるべき対策

ログを取得しているだけでは防げない内部不正

多くのPマーク取得企業では、入退室記録やPCの操作ログなどを取得しています。しかし、それらのログが日常的に分析され、リスクの早期把握に活用されているとは限りません。実際にご相談いただく企業からは、次のような課題が挙げられています。

- 退職予定者については直前の期間のみログを確認しているが、平常時の業務内容までは把握できていない

- インシデント発生時に備えてログは保存しているものの、日常的な分析までは行えていない

- 過検知や誤検知が多く、本当に危険な兆候なのか、どのように対処すべきか判断できない

ログの取得は管理体制の整備として重要ですが、事故の予防にはログの内容を継続的に分析し、通常時との違いを把握する運用が必要です。そのためには、複数のデータを関連付けて評価する分析力と、実施する体制が求められます。しかし、多くの企業にとって、専門人材やリソースを自社のみで確保することは容易ではありません。

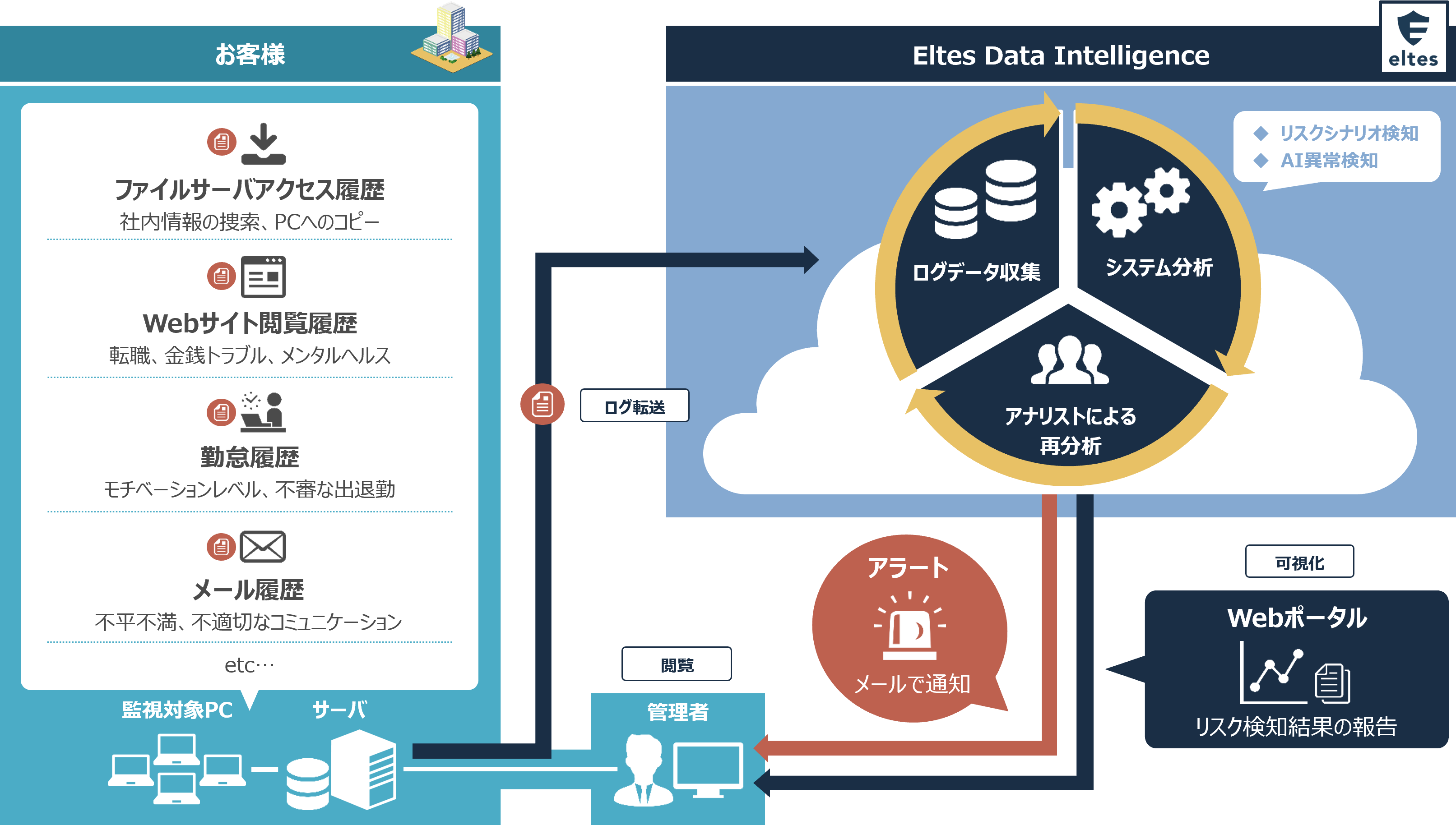

行動の変化からリスクを捉える内部脅威検知サービス

こうした課題に対する解決策の一つが「内部脅威検知サービス(Internal Risk Intelligence)」です。従来のセキュリティ対策がシステムやファイル単位の保護を中心としてきたのに対し、内部脅威検知サービスは従業員の行動に着目し、その変化からリスクの予兆を把握する点に特徴があります。

複数ログの相関分析による兆候把握

内部脅威検知サービスでは、組織内に存在する複数のログを統合的に分析します。主な対象は次のとおりです。

- PC操作ログ(ファイルの閲覧・コピー・削除、USBメモリ接続、印刷など)

- Webアクセスログ(転職サイトの閲覧、クラウドストレージの利用など)

- 勤怠・入退室データ(残業時間の急増、不自然な時間帯のログインなど)

- メール・チャットログ(機密情報の流出など)

内部脅威検知サービスは、これらのログを単体で評価するのではなく、複数の事象を組み合わせて分析することで、通常時とは異なる行動の変化を検知します。

例えば、「大量の顧客データをダウンロードした」というログのみでは業務上の操作か不正な持ち出しかを判断することは困難ですが、同一人物において転職サイトの閲覧増加、深夜帯の作業の急増、これまでアクセスしていなかったサーバーへの接続といった要素が重なった場合、情報持ち出しに向けた準備行動である可能性を把握できます。

▶ 内部脅威検知サービスWebポータルで分かることを【無料】ダウンロード

専門アナリストによるリスク評価

内部脅威検知サービスでは、システムによる自動検知の結果をそのまま通知するのではなく、専門アナリストが各企業の業務特性や組織の状況を踏まえて精査を行います。

一般的に、SIEMなどの仕組みではルールにわずかでも違反すると大量のアラートが発生し、管理者の負担が増大する傾向があります。一方、内部脅威検知サービスでは対応が必要な事案に絞った報告が可能となるため、社内に専任のセキュリティ担当者がいない企業であっても、継続的なモニタリング体制を構築できます。

まとめ

Pマークの取得は重要な取り組みですが、2024年度に9,322件の事故が報告されていることからも分かる通り、体制整備や教育だけで情報漏洩を防ぎ切ることは難しいのが実情です。ルールが存在していても現場で遵守されないケースや、電子データの持ち出しによって被害が大規模化するリスクは依然として残ります。

エルテスの内部脅威検知サービスは、複数のログを横断的に分析し、行動の変化からリスクを可視化します。Pマークで整備した体制を実効性のあるものにするための具体策として、まずは自社のログ活用状況の整理から始めてみてはいかがでしょうか。ぜひお気軽にお問い合わせください。

情報漏洩対策は、エルテスへ