内部不正対策にUEBAを活用する方法|仕組みと活用事例を解説

企業のセキュリティ対策というと、外部からのサイバー攻撃を思い浮かべる方が多いかもしれません。しかし実際には、従業員や委託先など「内部関係者」によって引き起こされる情報の漏洩や不適切な利用が多くの割合を占めています。

こうした内部不正は、単なるセキュリティ上の問題にとどまらず、企業の信頼や事業継続に直結する重大な経営リスクです。実際に、情報処理推進機構(IPA)も内部不正を重要なリスクとして位置づけており、「組織における内部不正防止ガイドライン」において次のように定義されてています。

違法行為だけでなく、情報セキュリティに関する内部規程違反等の違法とまではいえない不正行為も内部不正に含めます。内部不正の行為としては、重要情報や情報システム等の情報資産の窃取、持ち出し、漏えい、消去・破壊等を対象とします。また、内部者が退職後に在職中に得ていた情報を漏えいする行為等についても、内部不正として取り扱います。

また、内部不正はIPAが毎年発表する「情報セキュリティ10大脅威」においても継続的にランクインしており、企業が優先的に対策すべきテーマの一つとなっています。

こうした背景から注目されているのが、ユーザーやデバイスの行動を分析し、異常を検知する「UEBA(ユーザー・エンティティ行動分析)」です。このコラムでは、UEBAの仕組みや具体的な活用事例についてわかりやすく解説します。

目次[非表示]

- 1.UEBA(ユーザー・エンティティ行動分析)とは

- 2.UEBAの基本的な仕組み

- 2.1.ステップ① 学習

- 2.2.ステップ② 比較

- 2.3.ステップ③ 判断(相関分析)

- 3.UEBAの課題と導入時の注意点

- 3.1.ログ収集・統合の負担

- 3.2.アラートのノイズ

- 3.3.専門人材の不足

- 3.4.判断の難しさ

- 4.内部脅威検知サービスの特徴

- 4.1.複数ログの横断分析

- 4.2.機械学習モデルとシナリオ検知

- 4.3.専門アナリストによる精査

- 4.4.アウトソーシング型運用

- 5.内部脅威検知サービスの具体的ユースケースと検知シナリオ

- 6.まずは自社のリスク状況を可視化する「内部不正診断サービス」から

- 7.まとめ

UEBA(ユーザー・エンティティ行動分析)とは

UEBA(User and Entity Behavior Analytics|ユーザー・エンティティ行動分析)とは、ユーザーの「いつもと違う行動」を見つけることで、不正や情報漏洩の兆候を検知する技術です。

従来のセキュリティは「ルールに当てはまるかどうか」で判断していましたが、UEBAは「その人にとって不自然かどうか」で判断する点が大きな違いです。そのため、あらかじめ想定されていない不正行動にも対応できるのが特徴です。

【関連記事】 UEBAとは?SIEM・EDRとの違いと振る舞い検知の重要性を解説

UEBAの基本的な仕組み

UEBAの動作は、大きく「学習・比較・判断」の3ステップに分けられます。

ステップ① 学習

まず、ログイン履歴やファイル操作、ネットワーク通信、認証情報といった多種多様なログを収集し、ユーザーやデバイスごとに、日常的な行動パターンである「ベースライン」を構築します。

ステップ② 比較

次に、日々のログを継続的に分析してベースラインと照合します。例えば、普段はアクセスしない機密サーバーへの接続や、突発的な大量ダウンロードといった挙動を「逸脱した動き」として検知し、リスクスコアを算出します。

ステップ③ 判断(相関分析)

さらに、UEBAの強みは「相関分析」にあり、単一のログでは見逃しがちな事象も複数のイベントを組み合わせることでリスクを可視化できます。例えば「残業時間の急増」と「機密ファイルの大量閲覧」が重なった場合、相関的に分析することで異常としてあぶり出します。

このように、異常を「点」ではなく「行動の流れ」として捉えることで、従来の検知手法では難しかった潜在的なリスクにも柔軟に対応できます。

【関連記事】 事前から備える情報漏洩対策|UEBAで実現するパソコン解析による予防策

UEBAの課題と導入時の注意点

一方で、UEBAの導入にはいくつかの課題も存在します。

ログ収集・統合の負担

膨大な量・種類のログを整備し、IDと紐づける作業が必要です。特にオンプレ環境とクラウド環境、社内外ネットワークなど複数箇所にまたがる場合、ログ収集の仕組み整備から始める必要があります 。

アラートのノイズ

UEBAは異常閾値に基づく検知のため、運用初期は「誤検知」が多く発生しやすいです。業務上の突発的な作業やシステム変更などでもスコアが上がる場合があり、運用担当者は大量のアラートを精査する必要があります。

専門人材の不足

UEBAツール導入後も、学習モデルの調整、アラートの精査、調査体制の維持に経験豊富な人材が求められます。多くの企業では専門のアナリスト不在が課題となり、導入を躊躇するケースがあります 。

判断の難しさ

異常が検知できても、それが本当に問題行動なのかを判断するには高いセキュリティ知識や組織理解が必要です。単純に検知ツールだけを設置した場合、誤警報に振り回されて現場負荷が増すリスクがあります。

これらを解決するには、ログ統合やチューニングに加え、専門人材による継続的な分析体制の構築が不可欠です。

【関連記事】ログ監視ツールで後悔しない選び方と導入前に知っておきたいポイントとは?

内部脅威検知サービスの特徴

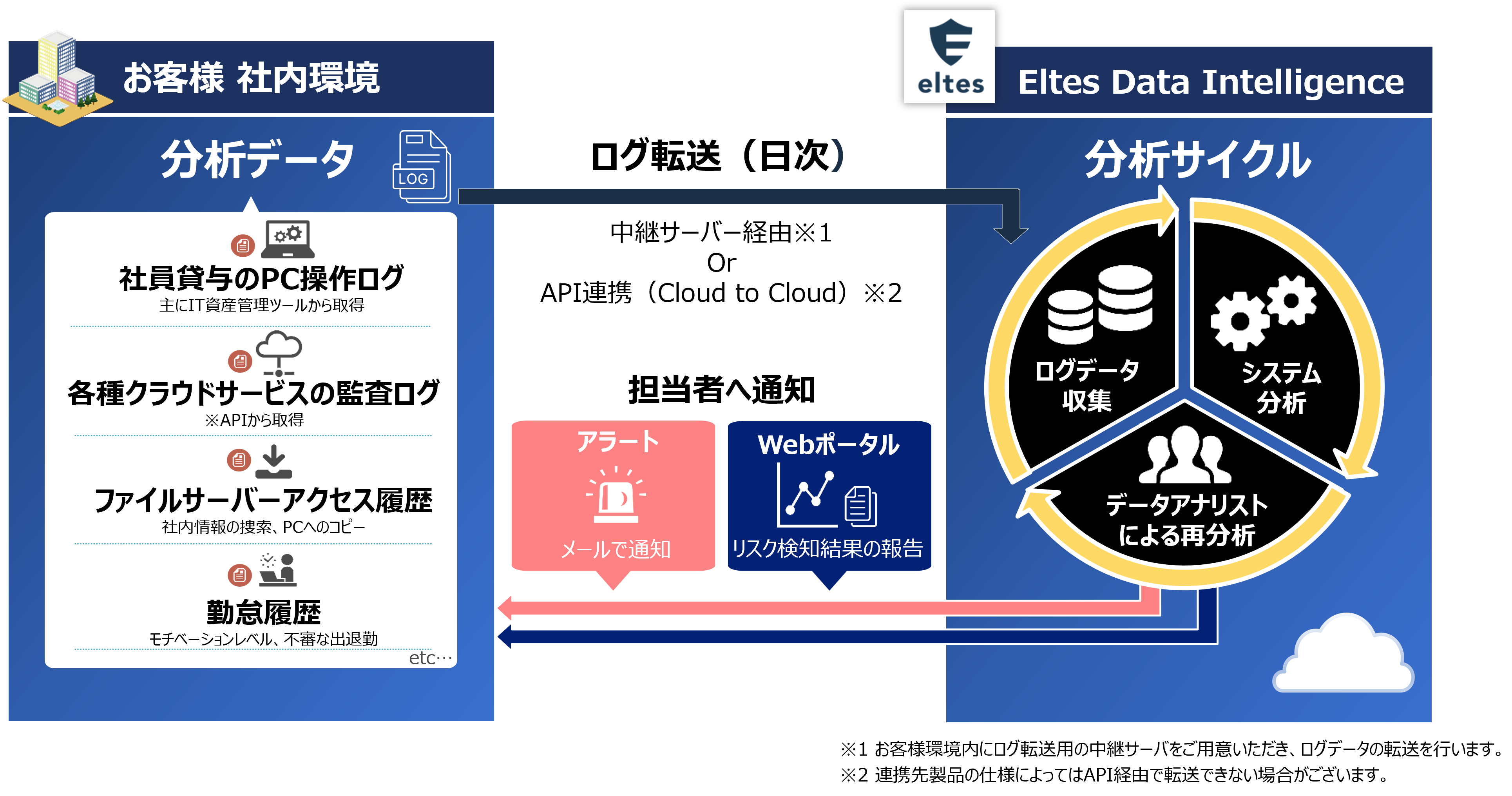

エルテスが提供する内部脅威検知サービス(Internal Risk Intelligence)は、こうした課題に対応するために設計された、ログ分析と専門アナリストによる評価を組み合わせたマネージド型サービスです。主な特徴は以下の通りです。

複数ログの横断分析

PCアクセスログ、ファイル操作、クラウドサービスや印刷ログ、勤怠ログなど多様なログを横断的に分析し、単一ログでは発見できないリスク行動を検知します。たとえば「従業員Aの残業時間急増+業務外顧客データアクセス+転職サイト閲覧の増加」や、「退勤済みなのにファイルサーバーでデータを操作」といった複合的な兆候を抽出します。

機械学習モデルとシナリオ検知

エルテスはこれまでの内部脅威検知サービスで蓄積した延べ37万人の行動データから1万以上の不正行動パターンを抽出・分析しています。これらに基づく異常検知モデルとシナリオ分析により、情報持ち出しや不正就労など具体的な内部不正シナリオを高精度に検出可能です。

専門アナリストによる精査

AIが抽出したリスク兆候はすべてアナリストが再評価します。ノイズとなる誤検知を除外し、「本当に対応すべき事象」のみを報告します。

アウトソーシング型運用

検知システム構築から運用、評価までエルテスが代行するため、企業内に専門人材がいなくても導入・運用が可能です。

内部脅威検知サービスの具体的ユースケースと検知シナリオ

ここでは、UEBAを活用した内部脅威検知サービスによって、どのような不正の兆候を捉えられるのか、代表的なケースを紹介します。

① 外部委託者による設備図面の持ち出し

ケース

外部委託業者の担当者が、設備図面の持ち出しを目的として行動します。

点検作業を装って社内ネットワークに接続し、通常はアクセスしない機密フォルダから設備図面を自身の端末にコピーします。

UEBAでの検知ポイント

- 未知の無線SSIDに接続していること

- 通常はアクセスしない共有フォルダにアクセスしていること

- 図面ファイルの連続したダウンロードを行っていること

- 許可されていない外部ストレージへのアップロードを試みていること

② 退職予定者による顧客データの収集

ケース

退職を控えた従業員が、顧客データの持ち出しを目的として行動します。

これまで担当していなかった顧客情報にアクセスし、短期間に大量の閲覧やダウンロードを行います。

UEBAでの検知ポイント

- これまでアクセスしていない顧客フォルダへのアクセスが増加していること

- 短期間に大量の閲覧やダウンロードを行っていること

- 退職申請直前のタイミングであること

- 普段利用しないクラウドサービスへのアップロードが発生していること

③ 内部不満を背景としたデータ削除

ケース

従業員が企業への不満を背景に、データの削除を目的として行動します。通常業務では扱わない部署のファイルに対して、業務時間外に削除操作を行います。

UEBAでの検知ポイント

- 通常操作しないファイル領域にアクセスしていること

- 業務時間外に操作が集中していること

- 短時間に大量のファイル削除を行っていること

- ログの消去など不審な操作が発生していること

まずは自社のリスク状況を可視化する「内部不正診断サービス」から

ここまで解説してきたように、UEBAを活用した内部脅威検知サービスは、従来のルールベースでは捉えきれなかった内部不正の兆候を可視化できる有効な手段です。

しかし実際には、「自社にどの程度のリスクがあるのか分からない」「どのログを見ればよいのか判断できない」といった理由から、導入検討が進まないケースも少なくありません。

こうした企業におすすめなのが、エルテスが提供する「内部不正診断サービス」です。本サービスでは、実際の各種ログデータや対応体制に関するヒアリング結果をもとに診断し、内部不正リスクの有無や潜在的な課題を可視化します。

具体的には、以下のような観点から診断を行えます。

- 不正リスクにつながる行動:1万超の異常行動のパターンをもとに、PC操作ログやアクセスログから予兆を検知。

- アクセス権限・運用の妥当性:職務分掌に見合った権限設定やルールになっているか。

- 対策の成熟度:組織体制面(ルール)とIT活用面(システム)から総合的に評価。

まとめ

内部不正対策には、従来のルールベースや境界防御だけでは不十分です。UEBAによる行動分析を活用することで、これまで見えなかったリスクを可視化し、早期対応が可能になります。

まずは自社のリスク状況を把握することから、内部不正対策を検討してみてはいかがでしょうか。