内部関係者による脅威とUEBAの重要性|企業が直面する「見えないリスク」とその対策

外部からのサイバー攻撃が複雑化する一方で、近年は内部関係者による脅威が組織のリスクとして顕在化しています。ニュースで報じられる情報漏洩事件でも内部関係者の関与が指摘されるケースが増えており、従来の境界型セキュリティでは防ぎ切れない事案が発生しています。加えて、リモートワークの普及やクラウド活用の拡大により業務環境が多様化し、ユーザーの行動が把握しにくくなったことで、内部リスクに適切に対応することが難しくなっています。

このコラムでは、内部脅威の定義から発生しやすい業界、内部脅威対策について網羅的に解説します。

目次[非表示]

「内部脅威」の定義と種類

内部脅威とは、企業とやりとりをしている関係者(従業員、請負業者、ビジネス・パートナー)がデータのアクセス権を悪用して、情報漏洩や不正行為を引き起こす、セキュリティ上の深刻な脅威を指します。

その種類は大きく以下の2つに分類できます。

悪意のある内部脅威

「悪意のある内部脅威」の典型は、権限を使った情報持ち出しです。顧客データや技術情報など、価値の高い情報が個人デバイスやクラウドストレージに持ち出される事案が確認されています。動機には、金銭的な利益や競合企業への転職、不満の蓄積などが挙げられます。

悪意のない内部脅威(ヒューマンエラー)

対照的に、「悪意のない内部脅威」であっても、結果的に重大な問題につながる可能性があります。メールの誤送信やクラウドの共有設定ミス、権限設定の誤りなど、日常的に発生するヒューマンエラーは組織にとって軽視できないリスクです。

日本国内データが示す内部脅威の傾向

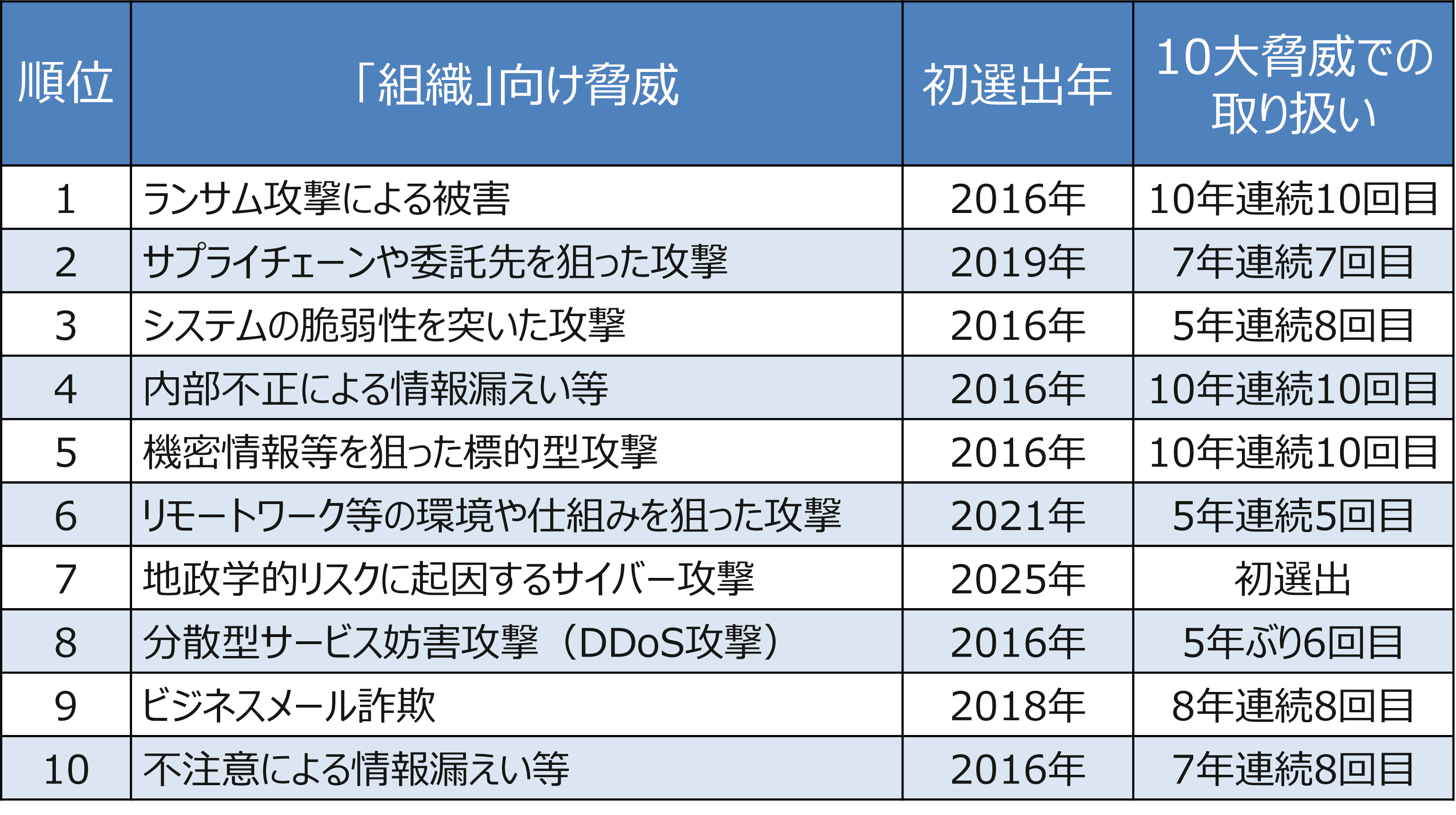

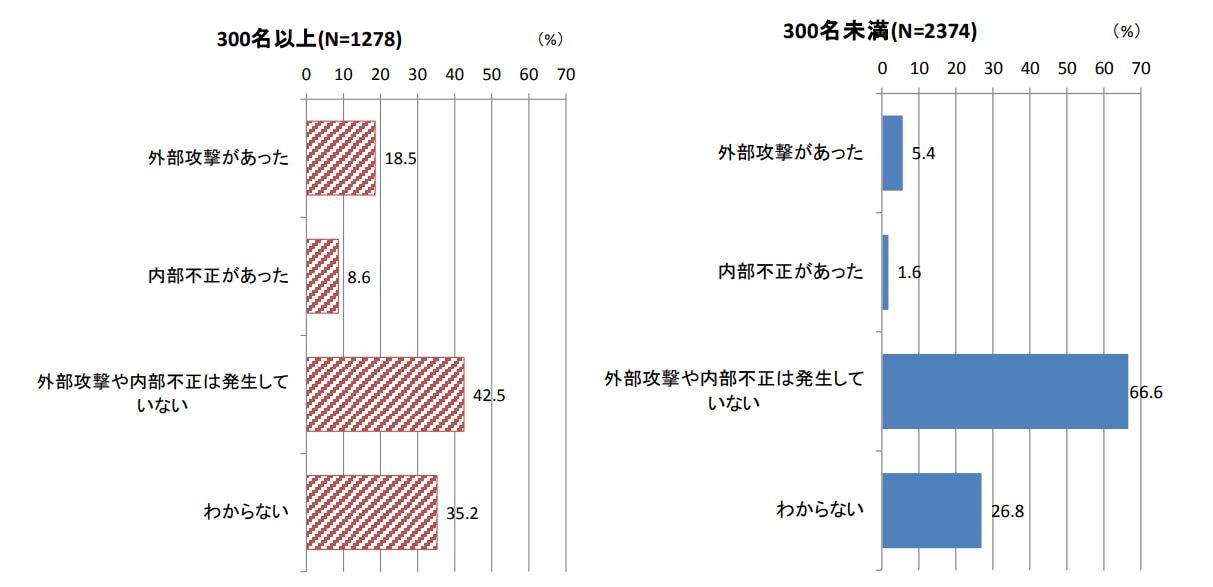

引用:IPA「内部不正による情報セキュリティインシデントの実態調査」

引用:IPA「内部不正による情報セキュリティインシデントの実態調査」

独立行政法人情報処理推進機構(IPA)の「内部不正による情報セキュリティインシデントの実態調査」では、従業員300名以上の企業の8.6%が内部不正を経験していると報告されています。300名未満の企業でも1.6%が被害を報告しており、企業規模にかかわらずリスクが存在していることが分かります。

また、退職者による情報持ち出しの増加も課題として指摘されています。転職が一般化したことで、退職直前の大量データ取得行為が検知されるケースが増えています。さらに、外部委託の活用が広がった結果、サプライチェーン全体に内部脅威が波及している点にも注意が必要です。

IPAの「情報セキュリティ10大脅威 2025」でも、「内部不正による情報漏えい等」は組織向け脅威の4位にランクされており、10年連続でトップ10に位置する継続的な脅威であることが強調されています。

内部脅威が特に発生しやすい業界

内部脅威はすべての業界に存在しますが、情報の価値や業務プロセスによりリスクの現れ方が異なります。ここでは代表的な二つの業界について見ていきます。

製造業

製造業は、製品設計データや図面、研究開発資料など価値の高い情報を多く扱うため、内部関係者による持ち出しリスクが高い業界です。

株式会社サイバーセキュリティクラウドの「企業のセキュリティインシデントに関する調査レポート2024」によると、2024年に国内で発生したセキュリティインシデント全体のうち、約4分の1(24.8%)が製造業で発生しています。これはセキュリティインシデント全体に関するデータですが、「人為的ミス」も発生原因の2位に挙げられており、内部要因の大きさがわかります。

関連記事:製造業の情報漏洩を防ぐには?技術流出を防ぐ内部対策とログ監視の重要性を解説

▶ 製造業で起こる情報持ち出しリスクと対策資料を【無料】ダウンロード

金融業

金融業が扱う顧客情報や取引データは金銭的価値が高く、悪意のある内部関係者にとって標的になりやすい傾向があります。

金融庁や日本銀行が地域金融機関を対象に行った「日本銀行金融システムレポート別冊:地域金融機関におけるサイバーセキュリティセルフアセスメントの集計結果(2024年度)」でも、インシデントの早期発見や早期対応のために、監視対象システムの拡大や、内部システムおよび内部犯行を想定した不審な挙動の監視が重要であると強調されています。

▶ 金融業で起こる情報持ち出しリスクと対策資料を【無料】ダウンロード

内部脅威の早期発見には行動の変化を捉える視点が不可欠

内部脅威は突然発生するものではなく、ログや振る舞いに前兆が現れることが多くあります。組織が兆候を把握できれば、リスクの早期発見につながります。代表的な兆候は、不審なアクセス行動です。深夜や休日のログイン、業務上不要な情報へのアクセスなどは特に注意が必要です。短期間で大量にデータを取得する行為も重要な兆候であり、特に退職予定者の行動として現れる場合はリスクが高まります。

また、行動や心理面の変化も兆候として挙げられます。待遇や評価への不満、周囲とのトラブルなど心理的な変化などは、不正行為につながる可能性があるため注意が必要です。

内部脅威の検知が難しい理由

内部脅威が外部攻撃以上に検知しにくい理由として、いくつかの構造的課題があります。

正当な権限の悪用を見抜くことの難しさ

内部関係者による脅威の根本的な問題は、攻撃者が「正当な権限」を利用して行動することにあります。従業員や契約社員は、業務遂行のために正規のIDやパスワードを用いてシステムにアクセスします。アクセス自体は通常の業務行動であり、監視側が不審な操作として判別することは困難です。

例えば、データベース管理者が顧客データを閲覧する行為は、役割として当然の動作です。しかし、同じ権限を用いて業務とは無関係な大量データを短時間でダウンロードしている場合、情報窃取の兆候の可能性があります。

このように、同じ行動でも「業務上必要か」「不正目的か」を区別するためには、単純なアクセスログだけでは不十分です。行動の前後関係や業務文脈を含めた多面的な分析が必要ですが、従来のルールベース型の運用では、この判断を自動化することは極めて難しい状況です。

膨大なログデータとアラート疲れ

内部関係者による脅威の検知をさらに困難にしているのは、企業が扱うログデータ量の増加です。ネットワークや端末、アプリケーションなど、さまざまなシステムが日々膨大なログを生成します。これらのデータを人手で確認し、異常を特定することは現実的ではありません。

SIEMなどのツールを導入している企業も多く存在しますが、ルールベースのため、既知の不正行動に対しては有効でも、想定外の行動や新たな内部不正パターンには対応できないことがあります。また、ルールの設定次第では大量のアラートが発生し、その多くが誤検知となるケースも少なくありません。担当者はアラートの精査に多くの時間を費やし、結果として本当に重要な異常を見落とすリスクが高まります。

この「アラート疲れ」は、内部脅威対策の精度と効率を大きく低下させる要因として、多くの組織で問題視されています。

内部脅威対策ソリューション「UEBA」とは

従来の方法では内部脅威を十分に検知できない背景を踏まえ、近年注目されているのがUEBA(User and Entity Behavior Analytics)です。

特徴:

ユーザーや端末の行動パターンをシステムが学習

「通常行動」からの逸脱を自動検知

正規権限の悪用を可視化

検知例:

普段アクセスしない部署のファイル閲覧

勤務時間外に行われるログイン

退職予定者による異常なデータ取得

UEBAは、従来型ログ監視では見逃される行動の変化を捉え、内部関係者による脅威への対策精度を大幅に高めることができます。

UEBAについてさらに詳しく知りたい方は、ぜひこちらコラムをご覧ください。

関連記事:UEBAとは?SIEM・EDRとの違いと振る舞い検知の重要性を解説

高度な内部脅威対策ならエルテスの検知サービス

UEBAは内部脅威対策で重要ですが、導入や運用には専門的な知識が必要であり、自社だけで最適化することは容易ではありません。企業の環境に合わせたルール設計やアラートの精査、運用プロセスの整備など、多くの負担が発生します。これらの課題を解消するため、多くの企業が外部の専門サービスを活用しています。

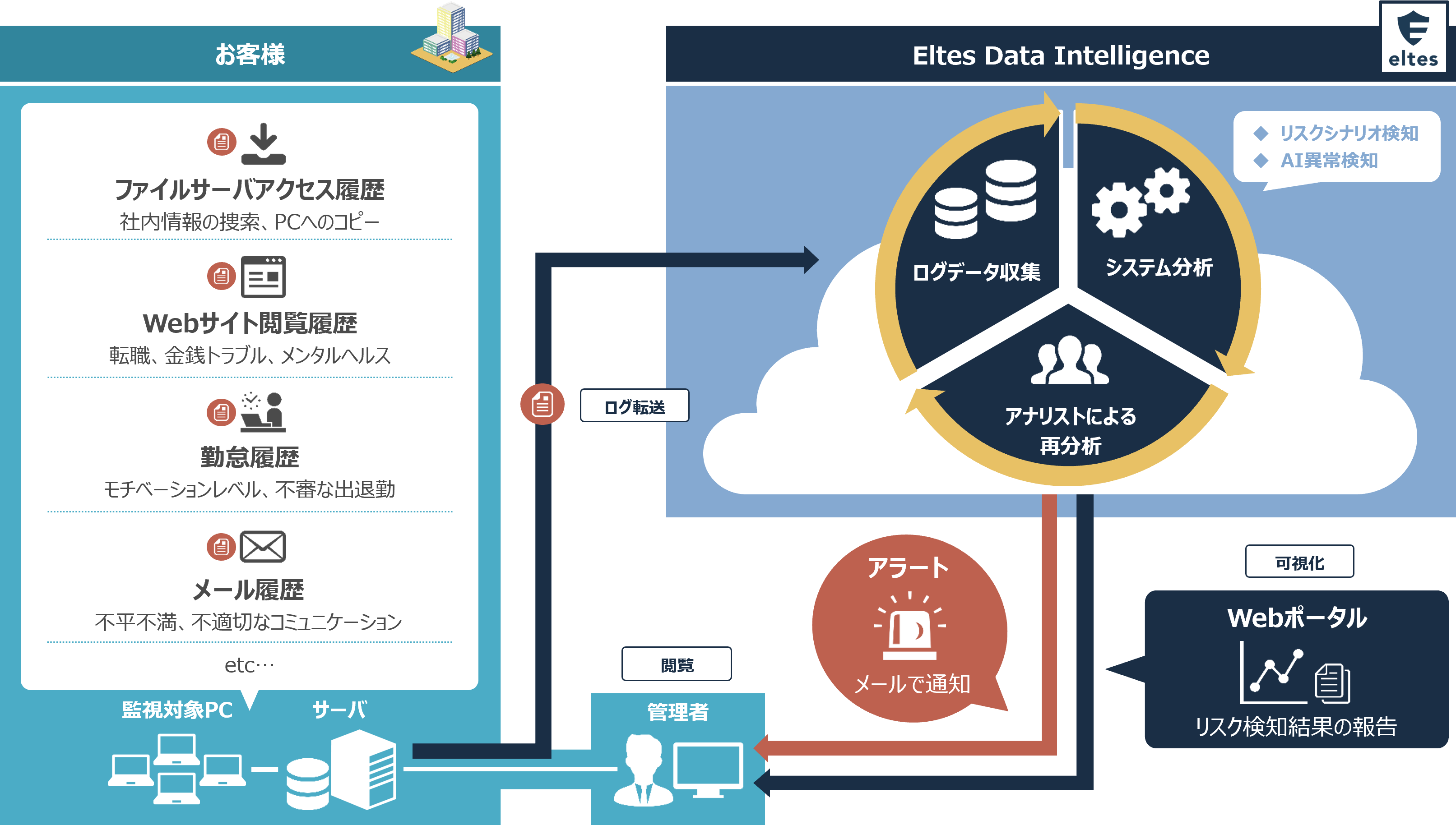

エルテスが提供する「内部脅威検知サービス(Internal Risk Intelligence)」は、UEBAの仕組みに基づいた高度な内部脅威対策を実現するサービスです。ツールの提供だけではなく、企業ごとの環境や業務の特性を踏まえて最適な検知体制を構築します。内部関係者による脅威が顕在化する前の段階でリスクを察知することで、情報漏洩などの深刻な被害を回避することを目的としています。

システムと専門アナリストの分析力を掛け合わせた高精度な検知

内部脅威検知サービスの最大の強みは、UEBAの仕組みと、経験豊富な専門アナリストの知見を掛け合わせている点にあります。システムは大量のログを解析し、異常を自動で検出しますが、すべてが脅威とは限りません。そこで、検知されたアラートを専門アナリストが精査し、業務文脈を加味して判断します。

これにより、誤検知を抑えつつ、重大なリスクを見落とさない運用が可能になり、実際に対応が必要な脅威だけを抽出できます。担当者の負荷を軽減しつつ、内部脅威への対応力を強化する運用が実現します。

実績と導入企業の声

内部脅威検知サービスは、信頼性の高さと豊富な実績から、多くの企業に導入されています。これまでに金融業や製造業、情報通信業など幅広い業界の企業で導入され、セキュリティ強化に貢献してきました。特に、機密情報を取り扱う機会が多い業種や、知的財産の保護が重要な企業からの高い評価をいただいているのが特徴です。

導入企業の声としては、「ログを分析する側の精神的な負担が軽減されただけでなく、従業員の振る舞いが見える化されたことで意識向上にも繋がりました」というケースや、「日常的にログが確認でき、退職する予定はないものの、不正な行動を実施している従業員の行動を追えるようになった」といったものがあります。

導入事例の詳細はこちらからご覧ください。

まとめ

このコラムでは、内部関係者による脅威が組織にもたらすリスクや、具体的な対策について詳しく解説しました。内部脅威は悪意のあるものだけでなく、従業員の過失や不注意といった悪意のない要因によっても引き起こされる可能性があり、その影響は金銭的損害に留まらず、社会的信用の失墜や法的リスクにまで及びます。内部脅威はどの組織にとっても「起こりうるもの」として認識し、積極的に備えることが不可欠です。

内部関係者による脅威に課題感をお持ちの方は、ぜひエルテスへお気軽にご相談ください。

情報漏洩対策のご相談は、エルテスへ