UEBAによる内部不正防止のためのログレビュー

近年、内部不正による情報漏洩や情報資産の損害が深刻化しており、対策としてログレビューの重要性が高まっています。しかし、多岐にわたるシステムから日々生成される膨大なログを、多忙な情報システム部門の限られたリソースで効率的にレビューすることは容易ではありません。

このコラムでは、従来のログレビューが抱える課題を解決し、本当に注意すべき内部不正の兆候を効率的に発見するための具体的な手法について解説します。

目次[非表示]

内部不正の現状とログ分析が求められる背景

まずは、内部不正がどのような行為を指すのかを整理し、その上でログ分析がなぜ有効なのかを確認していきます。

内部不正とは何か

内部不正とは、役員や従業員、業務委託先など組織内部の関係者が、保有する権限や管理の甘さを利用して、機密情報の持ち出しやデータ改ざんを行う行為です。

悪意をもって行われる違法行為だけでなく、情報セキュリティ規程への違反や、ヒューマンエラーによる誤操作など、意図せず発生する情報漏洩も含まれます。

関連記事:内部不正とは?散在するログから証拠を見つける横断分析アプローチ

組織における内部不正の現状と経営リスク

IPA(独立行政法人情報処理推進機構)が発表した「情報セキュリティ10大脅威 2026」において、「内部不正による情報漏えい等」は組織向け脅威の7位にランクインしており、長年にわたりランクインし続けています。

順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い (2016年以降) |

1 | ランサム攻撃による被害 | 2016年 | 11年連続11回目 |

2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 |

3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 |

5 | 機密情報を狙った標的型攻撃 | 2016年 | 11年連続11回目 |

6 | 地政学的リスクに起因するサイバー攻撃 (情報戦を含む) | 2025年 | 2年連続2回目 |

7 | 内部不正による情報漏えい等 | 2016年 | 11年連続11回目 |

8 | リモートワーク等の環境や仕組みを狙った攻撃 | 2021年 | 6年連続6回目 |

9 | DDoS攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続7回目 |

10 | ビジネスメール詐欺 | 2018年 | 9年連続9回目 |

出典:IPA(独立行政法人 情報処理推進機構)「情報セキュリティ10大脅威 2026」

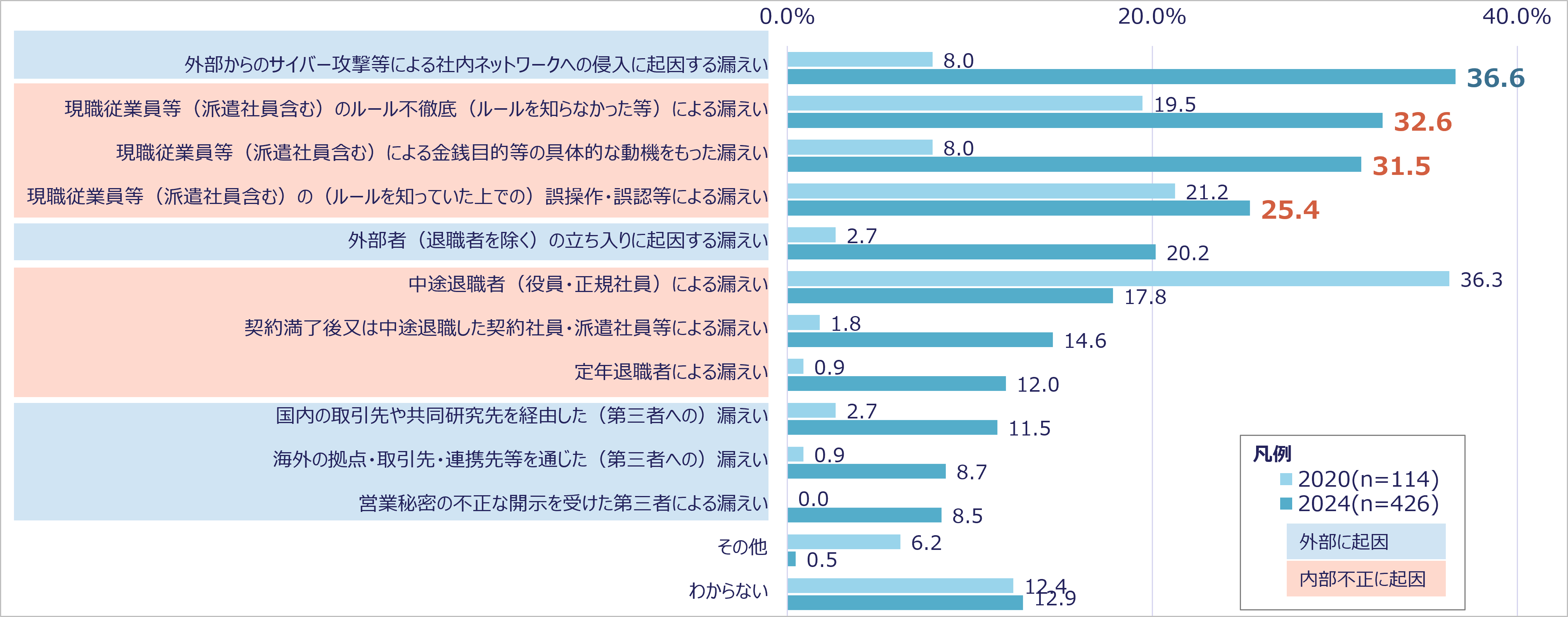

さらに、IPAの「企業における営業秘密管理に関する実態調査2024」では、営業秘密の漏洩ルートとして、外部からのサイバー攻撃が 36.6%と最も多い一方、現職従業員によるルール不徹底が32.6%、誤操作・誤認が25.4%と、内部要因に起因する漏洩も高い割合を占めていることが明らかになっています。

出典:IPA(独立行政法人 情報処理推進機構)「企業における営業秘密管理に関する実態調査2024」

出典:IPA(独立行政法人 情報処理推進機構)「企業における営業秘密管理に関する実態調査2024」

内部不正は重要データに直接到達できるため被害が拡大しやすく、事象の発覚も数ヶ月から場合によっては数年遅れることもしばしばです。

そのため、ひとたび内部不正が発生すれば、情報資産の流出にとどまらず、社会的信用の失墜や損害賠償リスク、従業員のモチベーション低下などを招き、経営に深刻な影響を及ぼす可能性があるため、経営層が主体となった継続的な対策の推進が不可欠です。

内部不正が発生するメカニズム

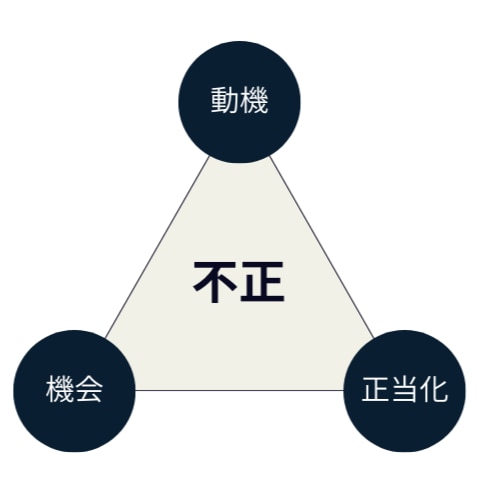

ここでは、なぜ人は不正を行ってしまうのか、その背景要因について掘り下げていきます。内部不正の発生メカニズムを説明する代表的な理論として、「動機」「機会」「正当化」の3要素がそろったときに不正リスクが高まるとする「不正のトライアングル」があります。

- 機会:不正が発生しうる環境を指します。(例)重要な情報に容易にアクセスできる、監視されていない、持ち出しが可能であるなど。

- 動機:不正を行う必要性や誘惑が生まれる状況を指します。(例)金銭的な困窮、過度なノルマ、処遇への不満など。

- 正当化:不正行為を自分の中で合理化する心理を指します。(例)会社から正当に評価されていないと感じている、一時的な行為だから問題ないと考えるなど。

以上の3要素のうち、企業が対策として介入しやすいのが「機会」の要素です。

アクセス権限の適切な管理や技術的な制御によって不正を行いにくい環境を整えることに加え、ログレビューによって不正を行えば行動が記録されるという認識を持たせることが、抑止力として有効だと言えます。

関連記事:不正のトライアングルとは?企業の内部不正に繋がる要因と対策を解説

内部不正防止におけるログレビューの重要性と課題

しかし、内部不正対策においてログレビューが不可欠であると認識されつつも、多くの企業でその運用が困難なのが現状ではないでしょうか。

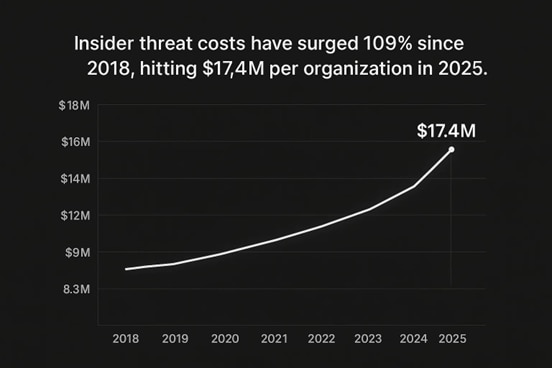

出典:DeepStrike, “Insider Threat Statistics 2025: $17.4M Annual Cost Per ORG”

現代のビジネス環境では、内部不正が企業にもたらす損害が拡大しており、その対策は経営の重要課題となっています。

例えば、セキュリティベンダーDTEX Systemsと米国の独立研究機関であるPonemon Institute LLCが共同で発表した調査レポート「2025 Cost of Insider Risks Global Report」によると、内部脅威による1社あたりの年間平均損害額は1,740万ドル(約27億円)にのぼります。

このレポートは北米・欧州・アジア太平洋地域など海外を含む複数国の企業を対象としたグローバル調査であり、2018年からの6年間で109%増という劇的な伸びを見せており、リスクが急速に深刻化している実態がわかります。

このような深刻なリスクから企業を守るためには、従業員の行動を客観的に記録するログの分析が不可欠です。しかし、ログ分析が重要だとわかっていても、限られたリソースの中で膨大なログをレビューし、効果的に活用することは容易ではありません。

ここでは、ログレビューの理想的な役割と、なぜ現実には機能しにくいのかを深掘りしていきます。

内部不正防止においてログレビューが果たす役割

内部不正を検知するには、従業員の操作ログやアクセス記録を相関分析し、不審な挙動を見つけ出すことが重要です。複数のログを組み合わせれば、「残業急増+顧客リスト閲覧増加」のように単独の事象では一見問題がないように見える個別の事象が内部不正につながる兆候として可視化できます。

こうした横断的なログレビューによって、内部不正の兆候を見抜き、被害を未然に防げます。

関連記事:内部不正検知の重要性とは?従来対策の限界とログ分析による早期発見のポイント

膨大なログがレビューを形骸化させてしまう理由

一方で、企業内にはネットワーク機器や端末から日々膨大なログが生成されており、人手による全件確認は現実的ではありません。

SIEM(Security Information and Event Management)を導入していても、事前設定したルール以外の動きは検知できず、大量のアラートが発生しやすいのが現状です。特に設定した閾値やルールに誤りがあると誤検知が多発し、担当者はアラートの精査に追われてしまい、本当に重要な異常な行動を見逃すリスクが高まります。

関連記事:UEBAとは?SIEM・EDRとの違いと振る舞い検知の重要性を解説

UEBAとは?内部不正防止のためのログレビューを進化させる技術

こうした課題に対し、ログレビューの効率と精度を両立する手段としてUEBAが注目されています。

UEBA(User and Entity Behavior Analytics|ユーザー・エンティティ行動分析)とは、「ユーザーやエンティティの振る舞いを分析する技術」を指します。個々のユーザーや端末の平常時の振る舞いを継続的に学習し、定義されたベースラインから逸脱する「異常な行動」を自動的に検知することで、内部不正の兆候を早期に検知できます

UEBAによるログレビューを形骸化させない運用体制の考え方

ログレビューの負荷増大やアラート疲れを背景に、UEBAは内部不正対策の有効な手段として注目されていますが、UEBAもまた導入するだけで自動的に成果が出るものではありません。UEBAはあくまでログ分析を高度化するためのツールであり、効果を左右するのはどのような前提で設計し、どのような体制で運用するかという点にあります。

ここでは、UEBAの導入効果を最大化し、ログレビューを形骸化させないために押さえるべき運用設計と判断体制の考え方を整理します。

業務内容や役割を踏まえたログレビュー設計

UEBA運用において最初に取り組むべきなのが、「何を異常とみなすのか」という判断基準を業務実態に即して設計することです。

例えば、システム開発部門の従業員が大量のソースコードにアクセスする行為は日常業務の一部ですが、営業部門の従業員が同様の行動を取った場合は、情報持ち出しや不正利用の兆候である可能性が高くなります。この違いを考慮せずに一律の基準で分析を行うと、誤検知が増え、本来確認すべきアラートが埋もれてしまいます。

そのためUEBAの導入初期には、各部署の業務内容やアクセス権限、データ利用状況を整理し、部署・役職ごとの「正常な振る舞い」を分析モデルに反映させることが重要です。さらに、組織変更や業務プロセスの見直しが発生した場合には、UEBAの分析前提も継続的に更新していく運用が求められます。

専門知見を活かした継続的なログ分析と判断

業務実態を踏まえた設計によって誤検知を抑えられたとしても、UEBAが出力するアラートをすべて自動的に判断できるわけではありません。検知された挙動が実際にリスクなのか、それとも業務上の正当な行為なのかを見極める工程には、人の判断が不可欠であり、セキュリティの専門知識に加え、業務背景や組織特性、過去のインシデント傾向を踏まえた総合的な視点が求められます。

しかし、実際には高度な知見を持ち、かつ自社の業務を深く理解した人材を社内で確保し、育成することは容易ではありません。

UEBAソリューションを選ぶなら内部脅威検知サービス

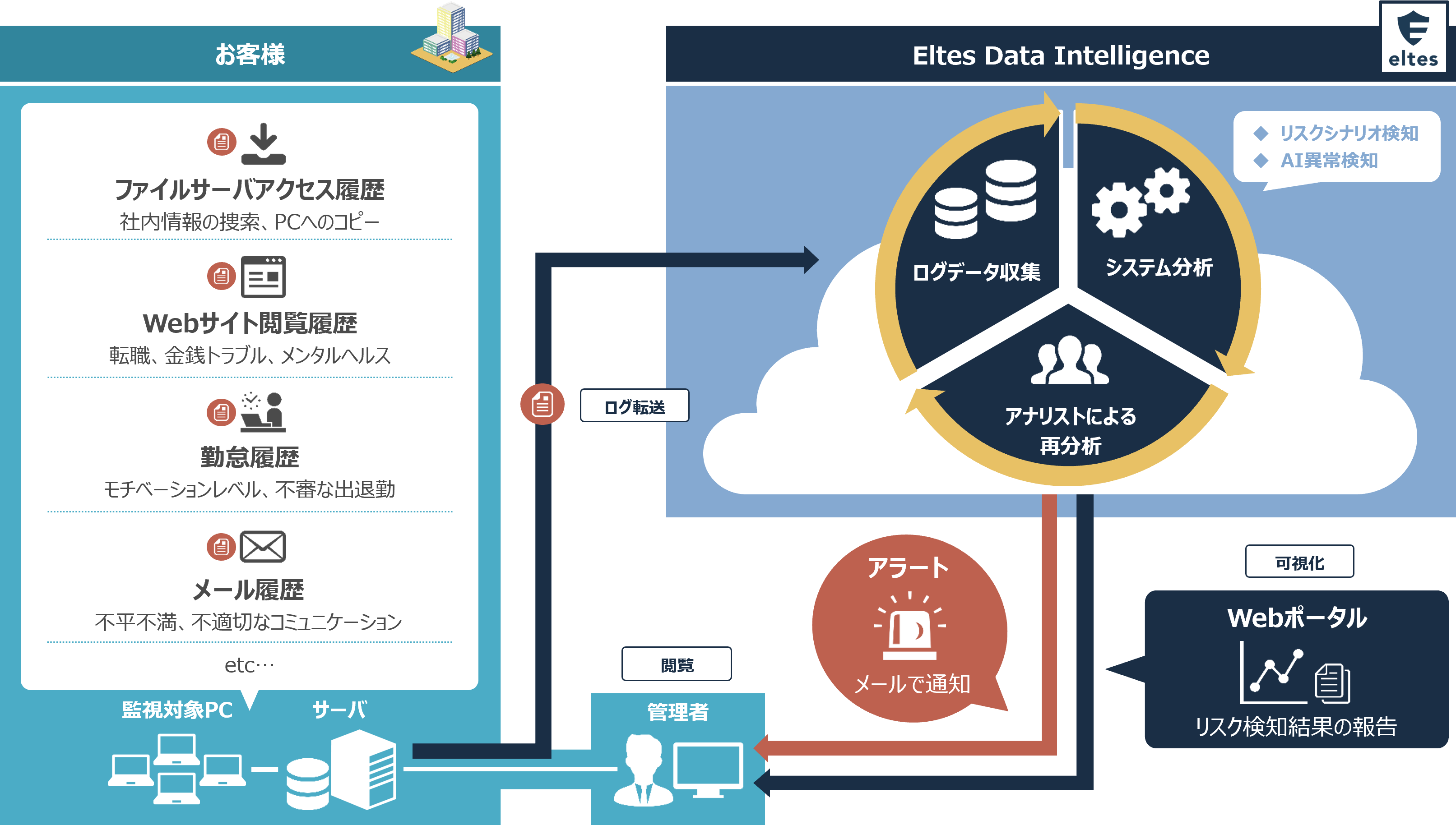

エルテスの内部脅威検知サービスは、UEBAとセキュリティアナリストによる分析・運用を一体で提供するマネージドサービスです。

これにより、担当者は煩雑なログ分析業務から解放され、本当に対応すべきリスク判断と対策に注力できるようになります。

特徴① 専門アナリストによる判断体制

システムによる自動検知に加え、専門アナリストがログを精査し、業務上許容される操作とリスクの高い挙動を切り分けます。

そのうえで、優先的に対応すべき事案のみを抽出して報告するため、担当部門は不要なアラート対応に追われることなく、実際に対処が必要なインシデントに集中できます。

特徴② 既存ログを活用した低負荷導入

企業ですでに収集しているアクセスログや操作ログ、認証ログを活用して分析を行います。専用エージェントの追加導入や大規模なシステム構築を必要としないため、既存環境への影響を抑えつつ、短期間・低コストで内部不正対策を開始できます。

▶ 内部脅威検知サービス紹介資料のダウンロード【無料】はこちら

内部脅威検知サービスの実績

内部脅威検知サービスは、大手製造業や金融機関を中心に幅広い業種で導入が進んでおり、株式会社アイ・ティ・アールの調査レポート「ITR Market View:エンドポイント・セキュリティ対策型/情報漏洩対策型SOCサービス市場2025※1」において、UEBA運用監視サービス市場シェアNo.1を獲得しました。

国産の内部脅威検知専業サービスは限られており、日本企業の業務特性や運用実態を踏まえた分析・判断体制が評価され、多くの大企業で採用されています。

※1 出典:ITR「ITR Market View:エンドポイント・セキュリティ対策型/情報漏洩対策型SOCサービス市場 2025」UEBA運用監視サービス市場:ベンダー別売上金額シェア(2024年度)

導入企業の声

実績とあわせて参考になるのが、導入企業における具体的な運用成果です。内部脅威検知サービスを導入した企業からは、ログ分析業務の負担軽減や、これまで見えなかった従業員の振る舞いを可視化できたという評価が寄せられています。

従来はログを取得するだけで分析まで手が回っていなかった企業でも、PC操作ログの常時分析が可能となり、USB利用や外部クラウド利用といったルール逸脱の兆候を把握し、注意喚起や教育につなげる運用が定着しました。

また、IPO準備やISMS認証の場面でも、分析結果を根拠として内部リスク対策を説明できたことで、追加指摘なく審査を通過できたという声が挙がっています。

まとめ

ログレビューの形骸化という課題に対し、UEBAは有効な解決手段となりますが、その効果は運用体制次第で大きく左右されます。業務実態に即した設計と、専門的な判断を組み込んだ運用体制を構築することで、UEBAは初めて内部不正対策として機能します。

運用負荷を抑えながら高精度な内部不正対策を実施したいとお考えの企業様は、ぜひお気軽にエルテスへお問い合わせください。

内部不正対策は、エルテスへ