上場審査や内部監査で問われる監査証跡とは?内部不正リスクに備える実践ガイド

現代のビジネス環境では、企業のガバナンス体制が適切に機能しているかを、上場審査や内部監査を通じて客観的に示す必要があります。そのために重要となるのが、業務やシステムの操作履歴を正確に記録し、後から検証できるようにする「監査証跡」です。

さらに、近年の企業不祥事の増加を受け、社会全体の企業に対する監視は一層厳しくなっています。投資家は財務の健全性だけでなく、監査証跡によって裏付けられるガバナンス体制の強化と透明性を求めています。このような背景から、監査証跡は企業の信頼性と持続可能性を支える重要な基盤として位置付けられています。

このコラムでは、重要性が高まる監査証跡について、その意義から実装の方法までを網羅的に解説します。

目次[非表示]

- 1.上場審査や内部監査で問われる「監査証跡」とは

- 2.信頼できる監査証跡の必須要件「データインテグリティ」

- 3.監査証跡を活用するメリット

- 3.1.① 内部不正を未然に防ぐ

- 3.2.② 説明時の証拠になる

- 4.監査証跡の整備と内部不正対策を実装する5つのステップ

- 4.1.ステップ1:保護すべき「最重要システム」を社内で明確に特定する

- 4.2.ステップ2:運用に適するログ管理ツールを選ぶ

- 4.3.ステップ3:ログを安全に保存し、適切な期間保管する

- 4.4.ステップ4:リアルタイム監視とアラートの設定

- 4.5.ステップ5:ログを定期的に見直し、必要に応じて改善する

- 5.エルテスの内部脅威検知サービス(Internal Risk Intelligence)

- 6.内部脅威検知サービスの導入事例:三菱UFJ eスマート証券株式会社様

- 7.まとめ

上場審査や内部監査で問われる「監査証跡」とは

監査証跡とは、「いつ、誰が、どの情報に、何をしたのか」という一連の操作履歴を時系列で記録したデータのことを指します。従業員のパソコンなどの操作ログやシステム上の承認履歴、処理の実行結果など詳細情報が含まれています。

監査証跡は、従業員による内部不正や外部からの不正アクセスなどによるセキュリティインシデントの抑制と検知に役立ちます。例えば、機密情報が不正に持ち出された際に、監査証跡を分析することで、「いつ、どのユーザーが、どのファイルにアクセスしたのか」を正確に追跡し、早期に事実関係を把握することが可能になり、企業のガバナンス強化とリスク管理の実効性を高めることができます。

▶ IPO準備時に知っておきたいレピュテーションリスクとその対策

信頼できる監査証跡の必須要件「データインテグリティ」

このように重要性が高まる監査証跡ですが、単に業務の履歴やシステムログを記録するだけでは、監査証跡が本当に「信頼できる証拠」として成立するとは限りません。記録された情報自体が欠損していたり、意図的に改ざんされたりするリスクが常に存在するためです。その信頼性を担保するうえでは「データインテグリティ」が欠かせません。

データインテグリティとは

データインテグリティとは、日本語では「データの完全性」と訳され、データが正確で、一貫性があり、信頼できる状態であることを保証する概念です。

データインテグリティとデータセキュリティの違い

データインテグリティと混同されやすい概念に「データセキュリティ」がありますが、両者には明確な違いがあります。

データセキュリティは、不正アクセスや情報漏洩からデータを保護することに重点を置く一方で、データインテグリティは、データの正確性と信頼性を保証することに重点を置いています。したがって、監査証跡においては、セキュリティ対策によって外部からの脅威を防ぐだけでなく、記録されたデータが改ざんされていないこと、矛盾がないことといったデータインテグリティの確保が、証拠能力を担保する上で極めて重要となります。

監査証跡を活用するメリット

続いて、監査証跡を整備することで得られる具体的なメリットについて説明します。

① 内部不正を未然に防ぐ

まず、監査証跡の存在自体が内部不正の抑止力となります。システム上のあらゆる操作ログが「いつ、誰が、何をしたか」という形で記録されているという事実が、従業員による不正行為への心理的なハードルを高めます。

また、監査証跡は不正の予防だけでなく、早期発見にも貢献します。例えば、監査証跡として用いられるシステムログを日常的に監視することで、内部不正以外にも、仮に従業員によるシステムへの不正アクセス等があった場合でも、情報漏洩などの被害が生じる前に発見し対応することが可能であると考えられます。加えて、定期的にログを収集し不正の兆候やパターンを分析することで、今後の再発防止策等の検討にも役立ちます。

② 説明時の証拠になる

次に、企業がさまざまなステークホルダーに対して「説明責任」を果たすための客観的な証拠となります。システム監査において適切な運用を示す根拠となるほか、障害や情報漏洩が発生した場合にも、原因や影響範囲を迅速に把握することを可能にします。例えば、システム障害が発生した際に監査証跡があれば、原因が外部からのサイバー攻撃によるものなのか、あるいは内部の誤操作によるものなのかを正確に特定できます。個人情報漏洩の疑いが生じた際も、「誰が、いつ、どの情報にアクセスしたか」の記録があれば、原因究明と影響範囲の特定が可能です。

このように、監査証跡は企業の信頼性を守り、危機管理において極めて重要な役割を担います。

監査証跡の整備と内部不正対策を実装する5つのステップ

監査証跡の重要性とデータインテグリティの必要性を踏まえ、ここからは監査証跡を実務でどのように整備すべきかを、5つのステップに分けて解説します。

ステップ1:保護すべき「最重要システム」を社内で明確に特定する

最初に行うべきことは、企業内に存在するシステムのうち、特に保護すべき「最重要システム」を明確に特定し、扱われるデータの重要度を整理することです。システムごとに取り扱う情報の機密性やリスクが異なるため、重要性が高いシステムほど、より詳細で厳密な監査証跡を記録する必要があります。

最重要システムの範囲を定めた後は、「誰が、いつ、どの情報に、どのような操作を行ったのか」というアクティビティログをどこまで記録すべきか、そのルールを明文化します。例えば、研究データ管理システムであれば、ログイン履歴やデータの取得や変更操作といった項目を監査証跡として必ず残すなど、操作全体を可視化するための基準を定めることが欠かせません。

さらにログ要件を策定する際には、社内のセキュリティポリシーとの整合性に加え、GDPRやPCI-DSSなど外部の法規制と業界基準にも適合させることで、監査や審査において「必要な記録が不足していた」という事態を未然に防ぐことができます。

関連記事:振る舞い検知で内部リスクに備える|仕組みと企業での活用例を紹介

ステップ2:運用に適するログ管理ツールを選ぶ

ステップ1で必要な監査証跡の範囲や粒度が明確になったら、確実に収集し、分析し、異常を検知するためのログ管理ツールを選定します。代表的なものとしてSIEM とUEBAがあり、両者は役割が補完関係にあります。

SIEMは複数システムからの監査証跡を一元的に集約し、既知の攻撃パターンや典型的な不正行為を検知する仕組みを備えており、システム全体で発生しているイベントを捉えるために有効です。一方、UEBAはSIEMが集めたデータをさらに詳細に分析し、ユーザーやデバイスの行動を学習することで、通常の業務パターンから逸脱した微細な異常を検知することに強みがあります。

例えば、「深夜帯に特定ユーザーが継続的に大量のデータを取得している」といった、ルールベースの検知だけでは見つけにくい行動も、UEBAの行動分析によって早期に把握できるようになります。

関連記事:ログ監視ツールで後悔しない選び方と導入前に知っておきたいポイントとは?

ステップ3:ログを安全に保存し、適切な期間保管する

監査証跡は収集して終わりではなく、どう安全に保管するかが重要です。第三者に見られたり改ざんされたりしないよう、保管時も転送時も暗号化を行い、アクセスできるユーザーを最小限に制限するなど、多層的な保護を施す必要があります。

加えて、監査証跡の保持期間は国内外の法令や業務の性質によって異なるため、GDPRやPCI-DSSなどが求める期間に合わせて適切に設定することが求められます。

ステップ4:リアルタイム監視とアラートの設定

監査証跡は過去の振り返りのみに利用するものではなく、リアルタイムで監視することで、不正の早期発見にもつながります。セキュリティ強化だけでなく、監査対応やコンプライアンス証跡としても有効です。

ステップ5:ログを定期的に見直し、必要に応じて改善する

監査証跡の運用が始まった後も、その仕組みを整備したままにしておくのではなく、定期的に見直しを行い、必要に応じて改善することが重要です。組織の体制や事業内容は常に変化するため、記録すべき項目や閲覧権限も、更新していく必要があります。

特に、人事異動や退職などの組織変更が発生した場合には、権限管理の見直しを怠ると、意図しないアクセスや不正行為の恐れがあります。監査証跡の正確性と有効性を維持するためには、過去のログが適切に記録されているかを定期的に確認しつつ、システムや運用ルールも継続的に最適化していくことが求められます。

エルテスの内部脅威検知サービス(Internal Risk Intelligence)

これまで、監査証跡の整備や内部不正対策が企業にとって欠かせない取り組みであることを説明してきましたが、これらを全て自社内だけで完結させるには、相応のリソースと高度な知見が必要であり、特に24時間365日の監査証跡の監視体制を構築することや、ログ分析を担う専門アナリストを継続的に確保することは大きな負担となります。

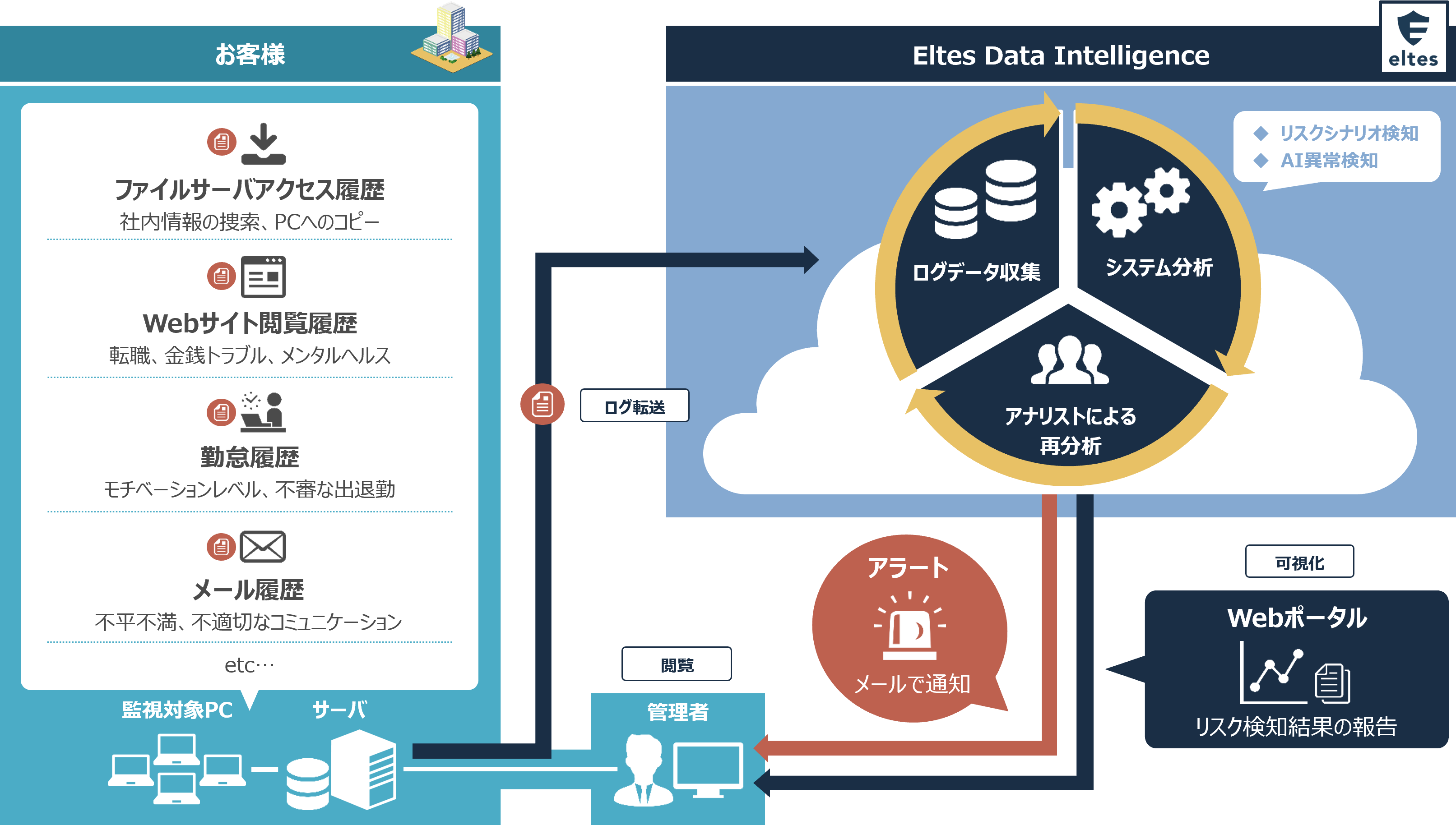

こうした課題に対し、エルテスが提供する「内部脅威検知サービス(Internal Risk Intelligence)」は、UEBAの仕組みを活用した高度な内部脅威対策を実現するものであり、単なるツール提供にとどまらず、お客様の監査証跡を専門アナリストが継続的に分析し、実効性のある運用を伴走しながら構築していく点に特徴があります。

こうした課題に対し、エルテスが提供する「内部脅威検知サービス(Internal Risk Intelligence)」は、UEBAの仕組みを活用した高度な内部脅威対策を実現するものであり、単なるツール提供にとどまらず、お客様の監査証跡を専門アナリストが継続的に分析し、実効性のある運用を伴走しながら構築していく点に特徴があります。

内部脅威検知サービスは、長年蓄積してきたノウハウを基盤として設計されたシステム分析と、専門アナリストによる人の目での判断を組み合わせることで、誤検知や過剰検知を最小限に抑えつつ、本当に重要なリスクだけを抽出してお客様に提供することを可能としています。

① 導入企業に合わせたカスタマイズされたリスク評価

エルテスでは、サービスの導入前に企業の勤務体系や業務ルール、部署ごとの業務特性などをヒアリングしたうえで、「通常の業務行動とは何か」という判断基準を細かくカスタマイズします。例えば、業務特性上どうしても深夜作業が発生する部門や、特定の期間だけ大容量通信が集中する部署がある場合、その状況を事前にリスト化することで、不要なアラートを削減し、より正確なリスク評価を実現します。

② 専門アナリストの知見による精度の高い報告

システムによる自動検知でリスク行動をそのままアラートとして通知するのではなく、専門アナリストがユーザーの役職や業務背景、部署の特性などを踏まえて改めて内容を評価し、アラートの妥当性を確認します。また、企業が特に重要視する機密性の高いファイルや、委託社員が扱うデータに関する監査証跡については、必ず人の目で確認できるように分析フローを構築することも可能です。

▶ 内部脅威検知サービスWebポータルで分かることを【無料】ダウンロード

内部脅威検知サービスの導入事例:三菱UFJ eスマート証券株式会社様

三菱UFJ eスマート証券株式会社様では、サービス導入前、内部不正や情報漏洩リスクの監視を独自に行っていましたが、膨大なログを限られた担当者が分析し続けることは大きな負担であり、コア業務に割くべき時間が圧迫されるという課題を抱えていました。

導入後は、ログの量に関わらず内部リスクの分析が可能となり、従来は月次でしか行えなかった監査証跡の分析を日次で行えるようになるなど、運用効率が大幅に向上しました。その結果、現場担当者の負担が大きく軽減されただけでなく、内部リスクの早期発見にもつながる環境が整備されました。

まとめ

このコラムでは、上場企業にとって監査証跡がいかに不可欠な経営基盤であるかを説明してきました。監査証跡は単なる法令遵守のための記録ではなく、企業の信頼性を支え、持続的な成長を可能にする重要な仕組みであり、「いつ・誰が・何をしたか」を完全かつ一貫性のある状態で記録し続ける「データインテグリティ」の確保が欠かせません。

エルテスの内部脅威検知サービスでは、企業の限られたリソースの中でも効果的な内部不正対策を実現し、監査証跡の信頼性を高いレベルで維持することが可能です。専門アナリストによる継続的な監視と高度な分析により、絶えず変化する脅威に迅速に対応でき、企業全体のセキュリティレベルを長期的に向上させることを支援します。

サービス導入や具体的な課題のご相談については、お気軽にお問い合わせください。

情報漏洩・内部不正対策のご相談は、エルテスへ