UEBA(ユーザー・エンティティ行動分析)が実現するセキュリティの高度化|組織の課題である「内部不正」を可視化する手法

クラウドサービスの普及やテレワークの普及により、企業のIT環境は社内ネットワークという物理的な境界だけで管理できるものではなくなりました。

今、深刻な課題となっているのが、正規のアクセス権限を持つ内部関係者による不正行為です。悪意による情報持ち出しだけでなく、操作ミスなどの過失による漏洩であっても、システム上は通常の業務操作として処理されるため、従来の境界防御やルールベースの検知システムでは判別が困難です。

このコラムは、統計データをもとに内部不正の現状を整理し、UEBAの基本的な仕組みと役割、そして実効性ある対策の考え方について解説します。

目次[非表示]

統計データに見る内部不正の実態

独立行政法人情報処理推進機構(IPA)が公表する「情報セキュリティ10大脅威 2026」において、「内部不正による情報漏洩」は組織に対する脅威の上位に位置し続けています。

順位 | 「組織」向け脅威 | 初選出年 | 10大脅威での取り扱い (2016年以降) |

1 | ランサム攻撃による被害 | 2016年 | 11年連続11回目 |

2 | サプライチェーンや委託先を狙った攻撃 | 2019年 | 8年連続8回目 |

3 | AIの利用をめぐるサイバーリスク | 2026年 | 初選出 |

4 | システムの脆弱性を悪用した攻撃 | 2016年 | 6年連続9回目 |

5 | 機密情報を狙った標的型攻撃 | 2016年 | 11年連続11回目 |

6 | 地政学的リスクに起因するサイバー攻撃 (情報戦を含む) | 2025年 | 2年連続2回目 |

7 | 内部不正による情報漏えい等 | 2016年 | 11年連続11回目 |

8 | リモートワーク等の環境や仕組みを狙った攻撃 | 2021年 | 6年連続6回目 |

9 | DDoS攻撃(分散型サービス妨害攻撃) | 2016年 | 2年連続7回目 |

10 | ビジネスメール詐欺 | 2018年 | 9年連続9回目 |

出典:IPA(独立行政法人 情報処理推進機構)「情報セキュリティ10大脅威 2026」

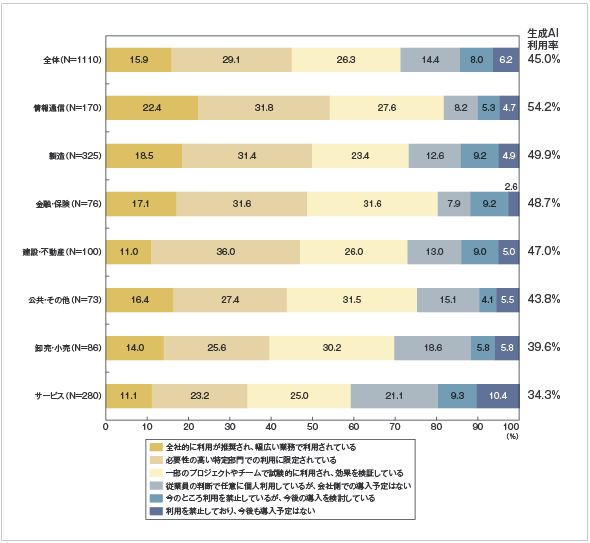

また、一般財団法人日本情報経済社会推進協会(JIPDEC)の「企業IT利活用動向調査2025」によれば、企業の45%が生成AIを利用しており、機密情報の入力による漏洩リスクが新たな懸念材料として顕在化しています。

出典:一般財団法人日本情報経済社会推進協会(JIPDEC)

出典:一般財団法人日本情報経済社会推進協会(JIPDEC)

IT-Report 2025 Spring 「企業IT利活用動向調査2025」 結果分析 (DX導入、生成AIの活用状況等)

UEBA(ユーザー・エンティティ行動分析)の基本構造

この課題に対し、有効な解決策を提供する技術がUEBA(User and Entity Behavior Analytics|ユーザー・エンティティ行動分析)です。

UEBA(ユーザー・エンティティ行動分析)は、機械学習や統計モデルを用いて、ユーザーやエンティティごとの通常行動パターン(ベースライン)を学習し、ベースラインから逸脱した異常行動を検知し、リスクと判断する技術です。特定のユーザーが通常はアクセスしない深夜帯に機密データベースへ大量のアクセスを行った場合や、業務とは無関係な外部ストレージへの大容量データのアップロードが発生した場合などが該当します。

関連記事:UEBAとは?SIEM・EDRとの違いと振る舞い検知の重要性を解説

ゼロトラストモデルにおける位置づけ

現代のセキュリティアーキテクチャの主流であるゼロトラスト(全てのアクセスを信頼せず、常に検証する)モデルにおいて、UEBAは重要な構成要素となります。ゼロトラストでは、認証時の本人確認だけでなく、認証後のセッションにおける行動の継続的な検証が求められます。

UEBA(ユーザー・エンティティ行動分析)は、ユーザーやデバイスの振る舞いを常時モニタリングし、リスクレベルの変化に応じて動的にアクセス制御を行うための判断材料を提供します。これにより、静的な権限管理では防ぎきれない、認証情報の盗用や内部不正による被害を最小限に抑えることができます。

関連記事:エンドポイントセキュリティの重要性と選び方を徹底解説!

ルールベース検知技術の構造的課題

従来から利用されているSIEM(Security Information and Event Management|セキュリティ情報イベント管理)は、主にログの一元管理と、事前定義されたルールに基づく相関分析でリスクを検知する技術です。例えば、特定のファイルへのアクセス失敗が規定回数連続した場合にアラートを発するといった閾値ベースの設定が一般的です。

しかし、ルールベース検知技術では、未知の攻撃手法や閾値を下回る不正活動を検知することが困難であり、限界があります。また、ルールを厳格に設定すれば誤検知が増加し、緩めると検知漏れが発生しやすいという点は短所と言えます。

これに対しUEBA(ユーザー・エンティティ行動分析)は、静的なルールに依存せず、動的に生成される行動プロファイルとの比較によってリスクを判定するため、ルール化が困難な異常行動や、正規の権限を悪用した内部不正の予兆を捉えることが可能です。

解決策としてのエルテス「内部脅威検知サービス」

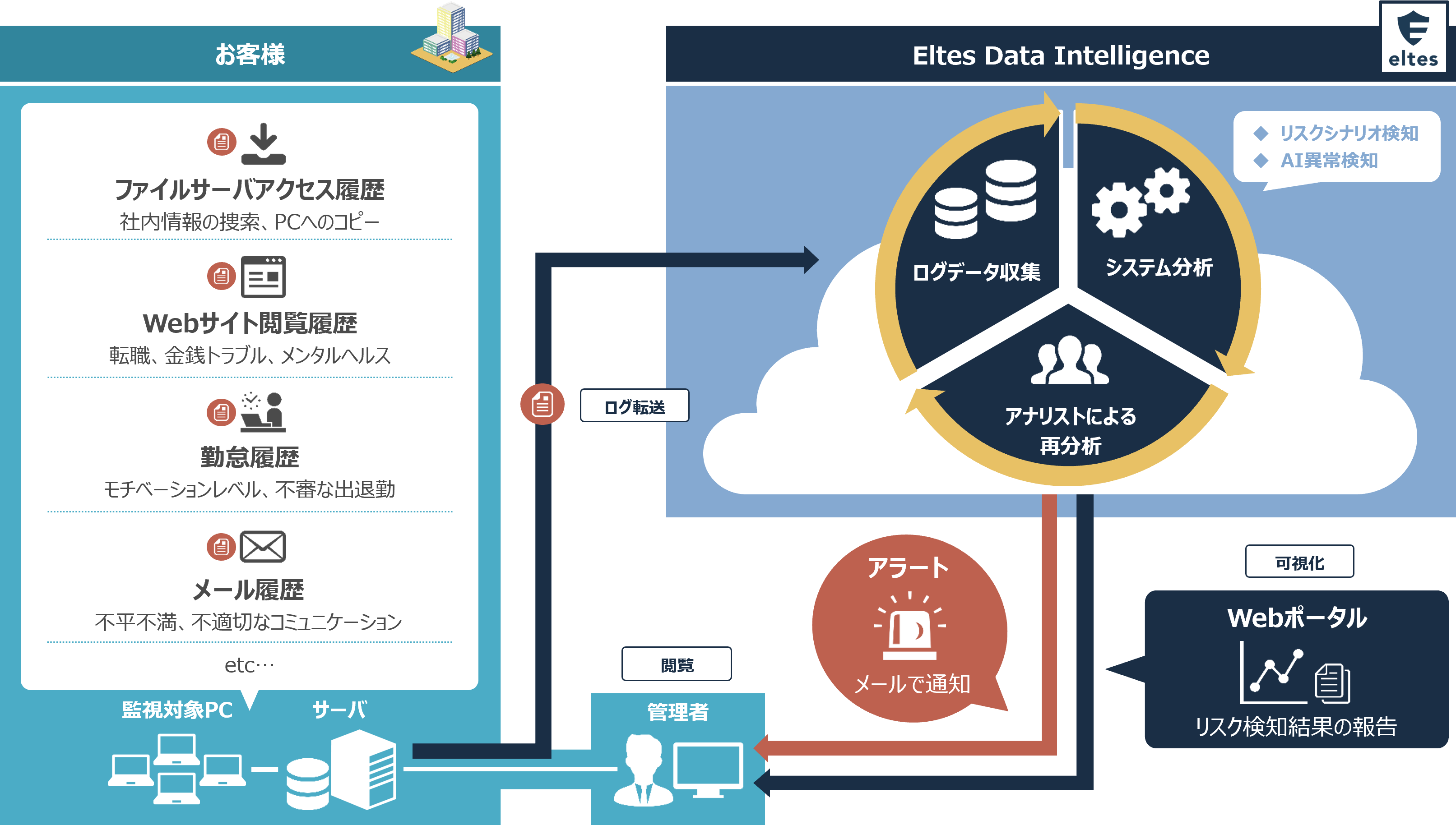

前述した課題に対し、実効性のある解決策を提供するのが、エルテスの内部脅威検知サービス(Internal Risk Intelligence)です。

内部脅威検知サービスは、単なるツールの提供にとどまらず、専門家による分析を組み合わせることで、運用の最適化と検知精度の向上を両立させています。

システムと専門アナリストの統合的分析アプローチ

内部脅威検知サービスの最大の特徴は、システムによる機械的な検知と、専門アナリストの知見を掛け合わせたハイブリッドな分析体制です。

人工知能が算出したリスクスコアを提示して処理を終了するツールもある一方で、内部脅威検知サービスでは、エルテスの専門アナリストが検知されたアラートの内容を精査します。専門アナリストはログの前後関係や業務の文脈を考慮し、正当な業務なのか、対処すべきリスクなのかを判断します。これにより、担当者は過検知のノイズから解放され、優先度の高いリスク対応に注力することができます。

勤怠データとの相関分析によるリスクの可視化

内部脅威検知サービスはWebアクセスやファイル操作などのPC操作ログに加え、勤怠データや入退室ログを統合して分析します。

例えば、PCが操作されているという事実に対し、勤怠システム上は退勤済みであるという情報を組み合わせることで、サービス残業や管理者の監視が行き届かない時間帯での不正操作というリスク行動を特定できます。

労務データとセキュリティログを横断的に分析することで、単なる情報漏洩対策を超えた、組織リスク全体の可視化を実現できます。

内部リスクの課題を解決する具体的シナリオ

では、内部脅威検知サービスは実際の企業活動の中で、どのように「課題の解決」へと結びつくのでしょうか。

ここからは、企業が直面しやすい代表的な内部リスクの課題を取り上げ、内部脅威検知サービスがどのようにリスクを検知し、具体的な対策につなげられるのかを紹介します。

退職予定者による機密情報の持ち出し検知

従業員の転職時に、顧客リストや技術資料などの機密情報が持ち出され、転職先で利用される事例は後を絶ちません。

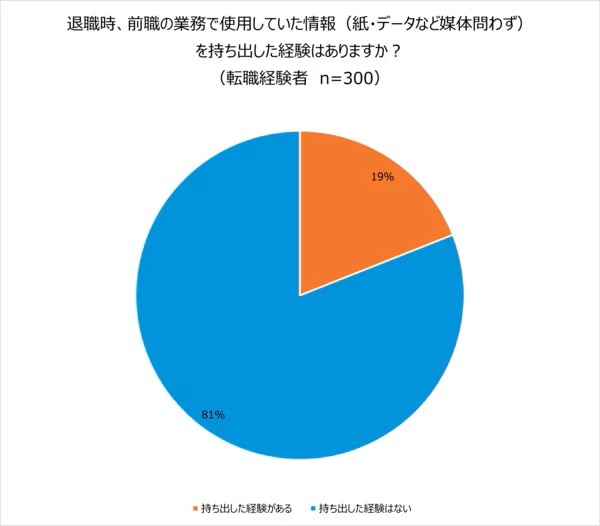

当社が実施した「転職時の情報管理に関するアンケート」では、約5人に1人が前職の情報を持ち出した経験があると回答しました。持ち出された情報の中で最も多かったのは「顧客情報」であり、さらに「転職先で業務に活用するため」という明確な意図を持った持ち出しが最多となっています。この結果からも、情報持ち出しは単なる過失ではなく、意図的な内部不正リスクとして捉える必要があることが分かります。

出典:株式会社エルテス「転職時の情報管理に関するアンケート」

内部脅威検知サービスは、退職予定者が示す典型的な予兆行動を複合的に検知します。具体的には、以下のような行動を横断的にモニタリングします。

転職サイトの閲覧頻度の増加

私用メールアドレスへの業務ファイル送信

クラウドストレージへのアクセス増加

時間外のファイルサーバーへのアクセス増加

これらの行動を組み合わせて分析することで、退職意思が表明される前段階からリスクを把握できるため、企業は必要に応じて当該従業員へのヒアリングやアクセス権限の停止といった予防措置を講じることが可能になります。

権限保持者による不正操作と異常行動の特定

システム管理者や特権IDを持つユーザーは、広範な情報資産にアクセス可能である一方、権限濫用が発生した場合の被害規模が極めて大きいという課題があります。そのうえ通常業務との区別がつきにくく、発見が遅れがちです。

内部脅威検知サービスは、特権ユーザーごとの通常行動をベースライン化し、そこからの逸脱を監視します。普段アクセスしない機密フォルダへのアクセス、大量のデータのダウンロードや印刷、通常使用しない端末やIPアドレスからのログインなどの異常行動を即座に検知し、専門アナリストがその操作の正当性を評価します。これにより、内部関係者による権限濫用を早期に発見し、被害の拡大を防げます。

労務リスクと情報セキュリティリスクの複合的検知

テレワークの普及により、従業員の勤務実態が見えにくく、隠れ残業による労務リスクや、業務時間中の業務外サイトの閲覧などによる生産性低下が課題となります。労務リスクは一見セキュリティとは別問題に見えますが、ガバナンス上は密接に関係しています。

内部脅威検知サービスは、勤怠システムの打刻データと、PCの稼働ログを突き合わせて分析します。退勤打刻後にPC操作や、勤務時間中に動画サイトを長時間閲覧している行動を可視化します。これにより、セキュリティ対策と同時に、適正な労務管理と従業員の生産性向上も目指すことができます。

内部脅威検知サービスの導入によるガバナンスと経営への効果

内部脅威検知サービスの効果は個別リスクの検知や対処にとどまりません。企業内部のログを継続的に可視化し分析する仕組みを持つことは、企業全体のガバナンス強化や説明責任の遂行、経営リスクの低減にも直結します。

ここでは、内部脅威検知サービスの導入がどのように企業価値の維持し向上に寄与するのかを紹介します。

監査証跡としてのログ活用の高度化

企業が個人データを取り扱う際には、法令に基づく安全管理措置と説明責任が求められます。個人情報保護法の第23条では、個人情報取扱事業者に対し、次のように安全管理措置の実施を義務付けています。

個人情報取扱事業者は、その取り扱う個人データの漏えい、滅失又は毀損の防止その他の個人データの安全管理のために必要かつ適切な措置を講じなければならない。

アクセスログや操作ログを含むデータの取扱状況の記録・監査・点検は、「安全管理措置」の一部として位置付けられており、利用状況等の記録が安全管理措置の一環として重要であることがガイドラインでも示されています。

また、EUのGDPR(General Data Protection Regulation:一般データ保護規則)においても、第5条で個人データの処理に関する基本原則が定められています。特に透明性と説明責任は中心的な原則であり、同条第1項に「適法性、公正性及び透明性」が明記されています。GDPR第5条では、個人データは

そのデータ主体との関係において、適法であり、公正であり、かつ、透明性のある態様で取扱われなければならない。(「適法性、公正性及び透明性」)

と規定されており、さらに同条第2項では

管理者は、第1項について責任を負い、かつ、同項遵守を証明できるようにしなければならないものとする。(「アカウンタビリティ」)

と明記され、説明責任が明示されています。

このような規定に基づき、企業は「誰が・いつ・どのようなデータにアクセスしたか」を含むログを体系的に管理し、適切な安全管理措置であることを説明可能にする必要があります。

内部脅威検知サービスは、アクセスログや操作ログを継続的かつ体系的に収集・分析し、監査証跡として機能させる仕組みです。このようなログは、万が一のインシデント発生時に、迅速かつ客観的な証拠として原因特定や影響範囲の分析を可能にし、監督官庁や利害関係者への説明責任を果たすための基盤になります。

セキュリティ投資対効果の最大化

内部脅威検知サービスは、企業が既に保有しているアクセスログや操作ログなどのログデータを活用するため、新たなハードウェアやソフトウェアへの大規模な投資を抑制できます。また、分析業務を外部化することで、高度なセキュリティアナリストを社内で新しくアサインし育成する必要が軽減され、人的コストを抑えられます。

事業停止や復旧費用の増大、顧客信頼低下などの経営リスクを早期に回避できる点を踏まえると、内部脅威検知サービスの導入は高い投資対効果をもたらす経営判断となります。

関連記事:情報漏洩対策の費用対効果:損害賠償リスクを考慮した投資判断のポイント

まとめ

サイバー攻撃の高度化に加え、正規のアクセス権限を持つ内部関係者による不正行為のリスクも増大しています。そのため、従来のような境界型防御のみでは組織を保護することは難しくなっています。

エルテスの内部脅威検知サービスは、UEBA(ユーザー・エンティティ行動分析)の技術に専門アナリストの知見と複合データを組み合わせることで、実効性の高いセキュリティ対策を提供しています。こうした具体的なリスクを可視化し、早期に対応する手段として、行動分析に基づく内部脅威検知サービスの導入は、経営層が取り組むべき優先度の高い課題解決策と言えます。

自社の内部セキュリティレベルを引き上げたいとお考えの方は、ぜひお気軽にエルテスへお問い合わせください。

内部不正対策は、エルテスへ